Jak wyciąć kształt w programie Illustrator

W programie Adobe Illustrator można wycinać kształty na kilka sposobów. Dzieje się tak dlatego, że wiele obiektów nie jest tworzonych w ten sam sposób. Niestety,

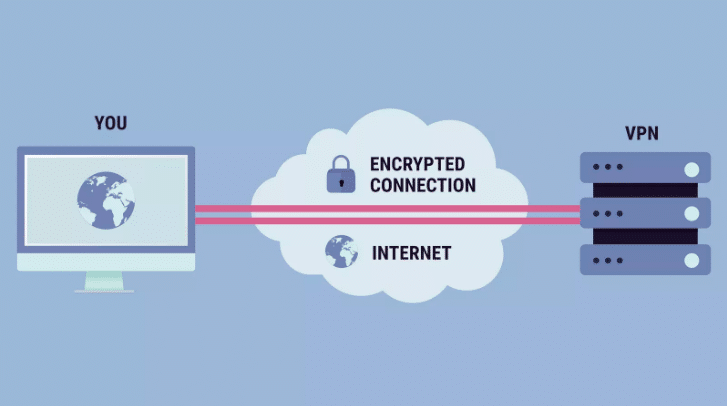

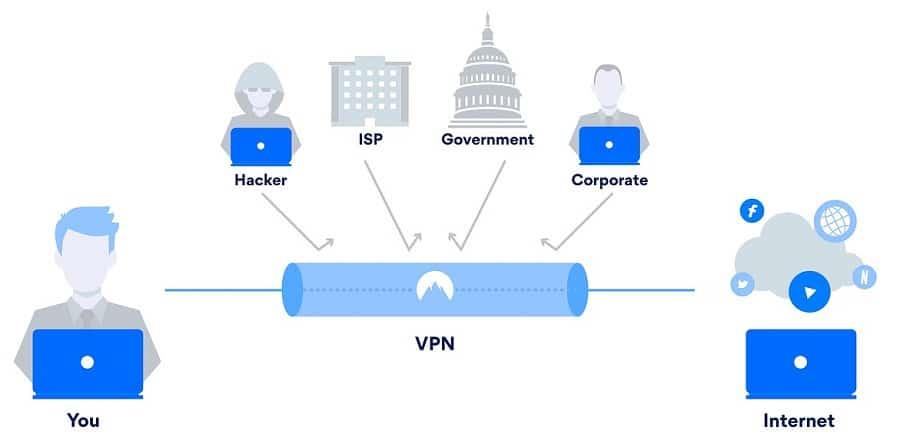

Prawdopodobnie słyszałeś już o VPN i prawdopodobnie również z niego korzystałeś. VPN oznacza wirtualną sieć prywatną, co w zasadzie oznacza, że zapewnia prywatność w Internecie. Początkowo tylko duże firmy i organizacje rządowe korzystały z usług VPN, ale obecnie wielu użytkowników Internetu korzysta z usług VPN w celu zabezpieczenia swoich danych. W dzisiejszych czasach każdy korzysta z VPN, ponieważ zapewnia to prywatność Twojej lokalizacji; dane są szyfrowane, podczas gdy możesz anonimowo surfować po Internecie.

Dziś w świecie rozwijającej się technologii nie ma pracy, od której nie jesteśmy uzależnieni od Internetu. W dzisiejszych czasach Internet jest nie tylko częścią naszego życia, ale także naszym życiem. Bez internetu czujemy, że nic nie istnieje. Ale ponieważ technologia i korzystanie z Internetu rosną z dnia na dzień, rodzi to również pytanie Security. Ponieważ dokonujemy płatności online za pomocą telefonów i laptopów, przesyłamy nasze dane osobowe innym osobom za pomocą mediów społecznościowych. Dlatego wszystkie nasze telefony i laptopy zawierają bardzo wrażliwe i prywatne informacje, które oczywiście wymagają ochrony i zabezpieczenia.

Dużo korzystamy z Internetu, ale nie wiemy, jak to działa. Przyjrzyjmy się więc najpierw, jak Internet faktycznie przesyła i odbiera dane.

Zawartość

Jak działa internet

Obecnie dostęp do Internetu można uzyskać na kilka sposobów. Podobnie jak w telefonach, możesz korzystać z mobilnej transmisji danych lub dowolnego połączenia WiFi. W laptopach lub komputerach PC można korzystać z kabli Wi-Fi lub linii. Możesz mieć modem/router, do którego komputer jest podłączony przez Ethernet, a laptopy i telefony przez Wi-Fi. Przed połączeniem się z mobilną transmisją danych, modemem lub Wi-Fi znajdujesz się w swojej sieci lokalnej, ale jak tylko połączysz się z którymkolwiek z nich, znajdziesz się w rozległej sieci zwanej Internetem.

Za każdym razem, gdy robisz coś w Internecie, np. szukasz strony internetowej, najpierw dociera ona z sieci lokalnej do firmy telefonicznej lub firmowego Wi-Fi, z którego korzystasz. Stamtąd kieruje się do rozległej sieci „Internet” i ostatecznie dociera do serwera WWW. Na serwerze sieciowym szuka żądanej strony internetowej i odsyła żądaną stronę internetową, która przelatuje przez Internet i dociera do firmy telefonicznej, a ostatecznie przechodzi przez modem, dane komórkowe lub Wi-Fi (niezależnie od tego, z czego korzystasz, aby uzyskać dostęp do internet) i wreszcie dociera do komputera lub telefonu.

Przed wysłaniem żądania do Internetu jest do niego dołączony adres zwany adresem IP, aby po otrzymaniu żądanej strony internetowej wiedziała, skąd wysłano żądanie i dokąd ma dotrzeć. Teraz wniosek złożyliśmy w podróży przez sieć lokalną, firmę telefoniczną lub modem, internet i wreszcie na webserwerze. Dlatego nasz adres IP jest widoczny we wszystkich tych miejscach, a dzięki adresowi IP każdy może uzyskać dostęp do naszej lokalizacji. Strona będzie też logować Twój adres IP ze względu na duży ruch i chwilowo przez jakiś czas będzie tam logowana, a tutaj pojawia się kwestia prywatności. Może utrudniać dostęp do prywatnych danych i sprawdzać, co robisz w swoich systemach.

Największy problem z prywatnością pojawia się przy otwartym WiFi. Załóżmy, że jesteś w restauracji, która oferuje bezpłatne i otwarte WiFi. Będąc zdesperowanym użytkownikiem Internetu, natychmiast połączysz się z nim i zaczniesz go używać tak często, jak to możliwe, nie wiedząc, że większość tych darmowych WiFi jest całkowicie otwarta bez żadnego szyfrowania. Dostawca bezpłatnego Wi-Fi może bardzo łatwo zajrzeć do Twoich prywatnych danych i tego, co robisz. Najgorsze jest to, że inne osoby połączone z tym samym hotspotem Wi-Fi mogą łatwo przechwycić wszystkie pakiety (dane lub informacje) wysyłane przez tę sieć. Ułatwia im to uzyskanie wszystkich informacji dotyczących haseł i stron internetowych, do których uzyskujesz dostęp. Dlatego zawsze zaleca się, aby nie uzyskiwać dostępu do poufnych informacji, takich jak dane bankowe, płatności online itp., Za pomocą publicznego otwartego Wi-Fi.

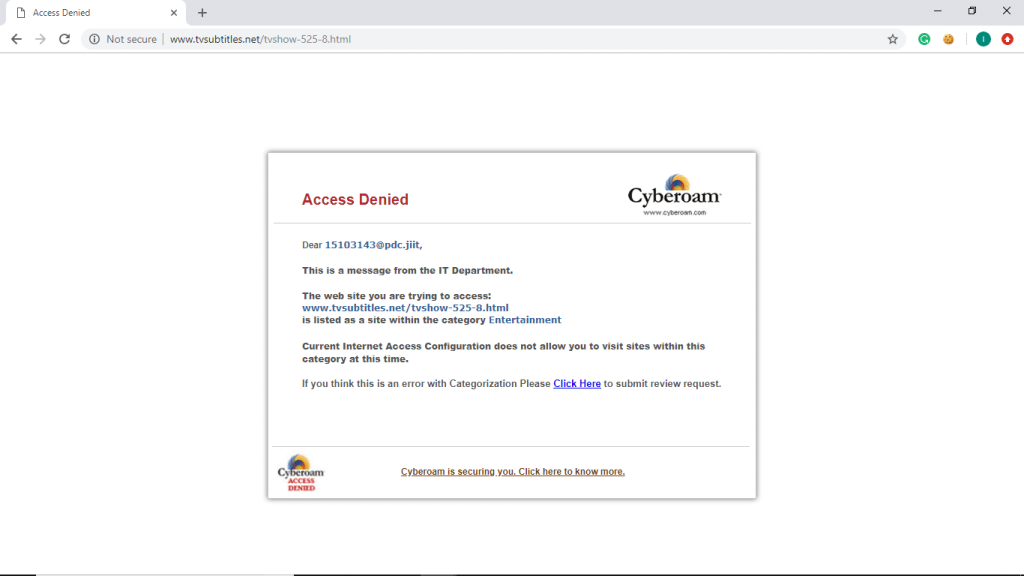

Podczas uzyskiwania dostępu do niektórych witryn pojawia się jeden problem dotyczący tego, że zawartość lub witryna jest zablokowana i nie można uzyskać do niej dostępu. Może to być z powodów edukacyjnych, politycznych lub z jakiegokolwiek innego powodu. Na przykład uniwersytety zapewniają każdemu studentowi dane logowania, dzięki czemu mogą oni uzyskać dostęp do uczelnianej sieci WiFi. Ale niektóre witryny (takie jak torrent itp.), które uniwersytety uważają za nieodpowiednie dla studentów, zablokowały je, aby studenci nie mogli uzyskać do nich dostępu za pomocą uczelnianego WiFi.

Tak więc, aby rozwiązać wszystkie te problemy, do roli wkracza VPN.

Co to jest VPN?

VPN oznacza wirtualną sieć prywatną. Tworzy bezpieczne i szyfrowane połączenie z innymi sieciami za pośrednictwem mniej bezpiecznej sieci, takiej jak publiczny Internet. Zapewnia osłonę sieci lokalnej, dzięki czemu wszystko, co robisz, takie jak przeglądanie stron internetowych, uzyskiwanie dostępu do poufnych informacji itp., Nie będzie widoczne dla innych sieci. Może być również używany do uzyskiwania dostępu do stron z ograniczeniami i nie tylko.

Początkowo sieci VPN zostały stworzone, aby łączyć sieci biznesowe i zapewniać pracownikom biznesowym niedrogi, bezpieczny dostęp do danych firmowych. W dzisiejszych czasach VPN stały się bardzo popularne. Są one używane przez dużą liczbę osób, takich jak studenci, pracownicy, freelancerzy i osoby podróżujące służbowo (podróżujące w różnych krajach), aby uzyskać dostęp do stron z ograniczeniami. VPN służy wielu celom:

Rodzaje VPN

Istnieje kilka rodzajów VPN:

Remote Access: Remote Access VPN pozwala indywidualnemu użytkownikowi połączyć się z prywatną siecią firmową, zapewniając lokalizację jako lokalizację zdalną za pomocą komputera lub laptopa podłączonego do Internetu.

Site-to-site: Site to Site VPN pozwala wielu biurom w stałej lokalizacji na łączenie się przez sieć publiczną, taką jak Internet.

Mobilny: Mobilny VPN to sieć, w której urządzenia mobilne uzyskują dostęp do wirtualnej sieci prywatnej (VPN) lub intranetu podczas przemieszczania się z jednej lokalizacji do drugiej.

Sprzęt: sprzętowa sieć VPN to pojedyncze, samodzielne urządzenie. Sprzętowe sieci VPN zapewniają zwiększone bezpieczeństwo w taki sam sposób, w jaki routery sprzętowe zapewniają komputerom domowym i małym firmom.

VPN nie są używane tylko z Androida. Możesz używać VPN z Windows, Linux, Unix i tak dalej.

Jak działa VPN?

Pomogłoby, gdybyś miał dostawcę VPN w swoim urządzeniu do korzystania z VPN, niezależnie od tego, czy jest to telefon komórkowy, laptop czy komputer stacjonarny. W zależności od dostawcy usług możesz skonfigurować VPN ręcznie lub używać go za pośrednictwem dowolnego programu/aplikacji. Jeśli chodzi o aplikację VPN, istnieje kilka opcji. Możesz użyć dowolnej aplikacji VPN. Po skonfigurowaniu sieci VPN na urządzeniu możesz z niej korzystać.

Teraz przed skorzystaniem z Internetu połącz VPN. Twoje urządzenie nawiąże teraz szyfrowane połączenie z serwerem VPN w wybranym przez Ciebie kraju. Teraz Twój komputer lub telefon komórkowy będzie działał w tej samej sieci lokalnej, co VPN.

Wszystkie dane są szyfrowane, zanim dotrą do firmy telefonicznej lub dostawcy WiFi. Teraz bez względu na to, jak korzystasz z Internetu, cały ruch sieciowy przed dotarciem do firmy telefonicznej, modemu lub dostawcy Wi-Fi dociera do bezpiecznej sieci VPN jako zaszyfrowane dane. Teraz dotrze do firmy telefonicznej lub modemu lub Wi-Fi, a następnie do serwera WWW. Szukając adresu IP, serwer WWW pobiera adres IP VPN zamiast adresu IP, z którego wysłano żądanie. W ten sposób VPN pomaga w ukryciu Twojej lokalizacji . Kiedy dane wracają, najpierw docierają do sieci VPN za pośrednictwem firmy telefonicznej, WiFi lub modemu, a następnie docierają do nas za pośrednictwem bezpiecznego i szyfrowanego połączenia VPN.

Ponieważ witryna docelowa widzi serwer VPN jako źródło, a nie twój, a jeśli ktoś chce zobaczyć, jakie dane wysyłasz, może zobaczyć tylko zaszyfrowane dane, a nie dane surowe, aby VPN chronił przed wyciekiem prywatnych danych .

Witryna docelowa widzi tylko adres IP serwera VPN, a nie Twój. Jeśli więc chcesz uzyskać dostęp do jakiejś zablokowanej witryny, możesz wybrać adres IP serwera VPN, ponieważ pochodzi on z innego miejsca, aby serwer sieciowy szukał adresu IP, z którego pochodzi żądanie, nie znalazł bloku adresu IP i mógł łatwo wyślij żądane dane. Na przykład: jeśli jesteś w innym kraju i chcesz uzyskać dostęp do jakiejś indyjskiej witryny, takiej jak Netflix, która jest zablokowana w innych krajach. Możesz więc wybrać kraj swojego serwera VPN, taki jak Indie, aby gdy serwer Netflix szukał adresu IP, z którego pochodzi żądanie, znalazł adres IP Indii i łatwo wysłał żądane dane. W ten sposób VPN pomaga w dostępie do zablokowanych i ograniczonych witryn .

Jest jeszcze jedna zaleta korzystania z VPN. Ceny niektórych witryn internetowych różnią się w zależności od Twojej lokalizacji. Przykład: jeśli jesteś w Indiach, cena czegoś jest inna, a jeśli jesteś w USA, to samo jest inne. Zatem podłączenie VPN do kraju, w którym ceny są niskie, pomaga kupić produkt po niskich cenach i zaoszczędzić pieniądze.

Dlatego zawsze zaleca się połączenie z VPN przed połączeniem się z publiczną siecią Wi-Fi lub jeśli chcesz uzyskać dostęp do zablokowanych witryn, zrobić zakupy online lub dokonać jakiejkolwiek rezerwacji.

W jaki sposób VPN uzyskuje dostęp do zablokowanych witryn

Strony internetowe są blokowane przez naszych dostawców usług internetowych (ISP) lub administratorów sieci. Gdy użytkownik chce uzyskać dostęp do witryny internetowej zablokowanej przez dostawcę usług internetowych, dostawca usług internetowych nie zezwala na przekazanie żądania do serwera obsługującego tę witrynę internetową. Jak więc przechodzi przez to VPN.

VPN łączy się z wirtualnym serwerem prywatnym (VPS), więc gdy użytkownik żąda strony internetowej, dostawca usług internetowych lub router, z którym jesteśmy połączeni, myśli, że żądamy połączenia z VPS, który nie jest zablokowany. Ponieważ jest to fałszywa, dostawcy usług internetowych umożliwiają nam dostęp do tych serwerów VPS i łączenie się z nimi. Te VPS wysyłają żądanie do serwera, na którym znajdują się te witryny, a następnie ten VPS zwraca dane użytkownika. W ten sposób VPN uzyskuje dostęp do dowolnej strony internetowej.

Darmowy VPN vs Płatny VPN

Jeśli zamierzasz korzystać z darmowej sieci VPN, możesz oczekiwać, że Twoja prywatność zostanie utrzymana do pewnego poziomu, ale zostaną poczynione pewne kompromisy. Mogą sprzedawać Twoje dane stronie trzeciej lub wielokrotnie wyświetlać irytujące i niepotrzebne reklamy; również rejestrują Twoją aktywność. Co więcej, niektóre niewiarygodne aplikacje VPN wykorzystują te informacje do włamywania się do prywatności użytkowników.

Zaleca się korzystanie z płatnych wersji VPN, ponieważ nie są one bardzo drogie, a ponadto zapewniają znacznie większą prywatność niż wersja bezpłatna. Ponadto, korzystając z darmowej sieci VPN, uzyskasz dostęp do serwera publicznego lub używanego, a jeśli wybierzesz płatną usługę VPN, otrzymasz serwer dla siebie, co zapewni dobrą prędkość. Niektóre z najlepiej płatnych VPN to Express VPN, Nord VPN, Hotspot Shield i wiele innych. Aby zapoznać się z niesamowitymi płatnymi VPN oraz ich miesięcznymi i rocznymi stawkami za subskrypcję, zapoznaj się z tym artykułem.

Wady korzystania z VPN

Sieci VPN świetnie nadają się do zapewniania prywatności i szyfrowania danych osobom zainteresowanym nielegalnym przeglądaniem danych. Można ich używać do odblokowywania witryn i zachowania prywatności. Jednak VPN nie są potrzebne za każdym razem. Jeśli masz połączenie z publiczną siecią Wi-Fi, zaleca się korzystanie z VPN w celu ochrony informacji przed włamaniem.

Zalecana:

Mam nadzieję, że ten artykuł był pomocny i uzyskasz odpowiedź na to pytanie: Co to jest VPN i jak działa? Jeśli nadal masz jakieś pytania dotyczące tego przewodnika, możesz je zadać w sekcji komentarzy.

W programie Adobe Illustrator można wycinać kształty na kilka sposobów. Dzieje się tak dlatego, że wiele obiektów nie jest tworzonych w ten sam sposób. Niestety,

Jeśli chcesz pobierać filmy i cieszyć się treściami YouTube bez reklam, musisz mieć subskrypcję premium. Tutaj z pomocą przychodzą przydatne boty Telegramu.

Za każdym razem, gdy wysyłasz wiadomość e-mail w programie Outlook, oczekujesz, że zostanie ona dostarczona natychmiast. Jednak, podobnie jak inne platformy e-mail, Outlook jest podatny na awarie i

https://www.youtube.com/watch?v=13ei1TYS8uk Chromebooki to genialne urządzenia, jeśli nie potrzebujesz laptopa, który poradzi sobie z wymagającymi programami. Jeśli jesteś w środku

Legenda głosi, że kiedy w 1896 roku bracia Lumière po raz pierwszy pokazali pociąg wjeżdżający na stację La Ciotat, na widowni kinowej wybuchł chaos,

Jeśli chcesz być dobrze zarabiającym dasherem, nie możesz po prostu pobrać aplikacji i od razu zacząć zarabiać. To nie jest tak proste, jak realizacja dostaw.

Gdy byłem dzieckiem, namawiałem rodziców, żeby kupili szczeniaka, dopóki nie ulegli i nie dali mi jednego na Boże Narodzenie. No cóż, przynajmniej robot. To był Aibo Sony. The

Zdjęcie na żywo to kilka sekund dźwięku i obrazu zarejestrowanych przed i po zrobieniu zdjęcia. Te filmy zajmują więcej miejsca niż zdjęcia, co je pochłania

Szybka odpowiedź: Uruchom wiersz poleceń jako administrator. Wpisz następujące polecenie: cscript C:Program Files (x86)Microsoft OfficeOffice16OSPP.vbs /dstatus i

Zostałeś kierowcą Lyft i jesteś gotowy, aby wyruszyć w drogę i zarabiać pieniądze. Czekasz na pierwszy odbiór, ale nie otrzymujesz żadnych próśb o przejazd

Czego szukasz na platformie społecznościowej? Czy potrzebujesz bezpieczeństwa, funkcjonalności, opcji dostosowywania i bezpiecznego sposobu wysyłania wiadomości?

Tablety Fire firmy Amazon stały się jednymi z najpopularniejszych dostępnych urządzeń mobilnych. Chociaż Amazon zaczynał od tabletu, który był w zasadzie...

Wejście Amazonek do wielkiego świata urządzeń do strumieniowego przesyłania multimediów zostało ogólnie dobrze przyjęte. Przystępna cena Fire TV wraz z Amazonkami

Czy kiedykolwiek otrzymałeś powiadomienie „Ten numer telefonu jest zablokowany” w Telegramie? Jeśli tak, być może zastanawiasz się, co to oznacza. Telegram ma ograniczenia

https://www.youtube.com/watch?v=isTnCfYDxs4 Prezentacje programu PowerPoint są powszechne w wielu branżach i często konieczne jest ich połączenie

Terminal VS Code (Visual Studio Code) umożliwia wydawanie poleceń tekstowych. Wyniki i dane wyjściowe można przeglądać w edytorze, który obsługuje powłoki takie jak bash,

Możesz anulować subskrypcję Paramount Plus tylko na tej samej platformie, na której subskrybowałeś. Chociaż najprostszą metodą jest skorzystanie ze strony internetowej Paramount Plus, jest to jednak możliwe

Warstwy w Procreate często zawierają kilka lub nawet tylko jeden obiekt. Jeśli chcesz dostosować kilka elementów jednocześnie, każdy może znajdować się na osobnej warstwie.

Jeśli regularnie wysyłasz i odbierasz e-maile, ale wkrótce planujesz wyjazd na wakacje, ustawienie automatycznych odpowiedzi będzie ratunkiem

Projekty mają wiele kształtów i rozmiarów. Dlatego istotne jest znalezienie odpowiednich narzędzi do skutecznego zarządzania zespołami. Oprogramowanie do zarządzania projektami, np

![Który Amazon Fire Stick jest najnowszy? [maj 2023] Który Amazon Fire Stick jest najnowszy? [maj 2023]](https://img.webtech360.com/resources6/s21/image-2835-0405082719063.jpg)