Cryptojacking, inaczej znany jako złośliwe wydobywanie kryptowalut, to rozwijające się zagrożenie, które zakopuje się głęboko w komputerze i wykorzystuje zasoby urządzenia do wydobywania kryptowalut. Może przejmować przeglądarki internetowe i naruszać różne urządzenia, od komputerów PC po urządzenia mobilne, a nawet serwery.

Jak wszystkie inne cyberataki, ostatecznym celem jest zysk. Jednak, w przeciwieństwie do różnych rodzajów cyberataków, krypto-jacker ma na celu pozostanie pod ziemią, niezauważony, ponieważ pasożytuje na twoim urządzeniu. Możesz teraz pomyśleć o programie antywirusowym i chcesz przeczytać więcej o niektórych skutecznych opcjach.

Niemniej jednak, aby w pełni zrozumieć mechanikę i zrozumieć, jak chronić swoje urządzenia przed tym nowym zagrożeniem, powinieneś znać trochę tła.

Zawartość

Jak działa Crypto-jacking

Hakerzy wykorzystują dwa mechanizmy, aby uzyskać urządzenie do potajemnego kopania kryptowalut. Pierwsza metoda polega na nakłonieniu właścicieli urządzeń do nieświadomego uruchomienia kodu do wydobywania kryptowalut. Osiąga się to za pomocą zwykłych manewrów podobnych do phishingu.

Ofiara otrzyma nielegalnie wyglądającą wiadomość e-mail zachęcającą do kliknięcia łącza, które następnie uruchomi kod. Wynikowa sekwencja zdarzeń zakończy się instalacją skryptu do wydobywania kryptowalut na urządzeniu. Skrypt ten pozostanie wtedy niezauważony, ponieważ wykorzystuje moc obliczeniową urządzenia podczas pracy ofiary.

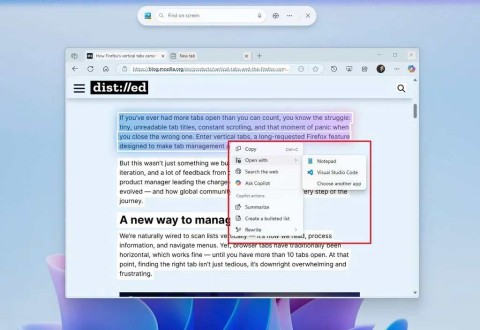

Drugi mechanizm obejmuje skrypty i reklamy znalezione na wielu stronach internetowych. Skrypty te automatycznie uruchamiają się na urządzeniach ofiar podczas przeglądania Internetu i otwierania różnych stron internetowych. W przeciwieństwie do pierwszej metody, żaden kod nie jest pobierany na urządzenie użytkownika.

Należy jednak pamiętać, że niezależnie od zastosowanej metody, cel końcowy jest taki sam. Skrypty do wydobywania kryptowalut nadal będą wykonywać matematyczne obliczenia multipleksowe na urządzeniach ofiar, przesyłając wyniki do zdalnych serwerów należących do hakerów.

Te dwa mechanizmy są często używane ręka w rękę, gdy hakerzy próbują jak najlepiej wykorzystać urządzenia ofiary. Na przykład ze stu komputerów wykorzystywanych do złośliwego kopania kryptowalut, jedna dziesiąta z nich może generować przychody ze skryptów działających na komputerach ofiar, a pozostała część może osiągać to samo za pomocą przeglądarek .

Mniej popularne metody

Niektórzy hakerzy tworzą skrypty, które mają możliwości robaków. Skrypty te mogą infekować wiele urządzeń i serwerów działających w tej samej sieci. W przeciwieństwie do dwóch pierwszych, są one bardzo trudne do wyśledzenia i usunięcia. W rezultacie mogą utrzymywać swoją obecność i utrzymywać się w danej sieci dłużej, ponieważ krypto-jacker zyskuje więcej.

Aby zwiększyć ich skuteczność, hakerzy mogą tworzyć skrypty do wydobywania kryptowalut w wielu wersjach, aby uwzględnić różne architektury występujące w sieci. Te fragmenty kodu są pobierane, dopóki nie uda się przeniknąć do zapory i zainstalować.

Negatywny wpływ Crypto-jackingu na Twoje sprawy?

Chociaż na początku kryptowaluta może wydawać się dość nieszkodliwa, ma ona bardzo poważne wady. Skrypty nie odczytają poufnych danych ani nawet nie próbują uzyskać dostępu do systemu plików. Spowodują jednak nieprzewidziane koszty operacyjne i nieuzasadnione wydatki związane z zasilaniem urządzeń do pracy dla kogoś innego. Nastąpi nieoczekiwany wzrost rachunków za prąd i przyspieszone zużycie maszyn.

Praca zostanie spowolniona z powodu wolniejszych komputerów. Jeśli uważasz, że Twoje urządzenia i serwery działają teraz wolno, poczekaj, aż hakerowi uda się przeniknąć do Twojej sieci i umieści skrypt do wydobywania kryptowalut.

Chociaż kryptokopacze zwykle nie atakują Twoich danych , szkody wyrządzone Twoim komputerom mogą ostatecznie doprowadzić do utraty informacji, jeśli Twoje urządzenia ulegną przeciążeniu. Zmniejszenie prędkości może również otworzyć drzwi do ataku przez inne złośliwe oprogramowanie.

Firmy mogą ucierpieć z powodu reputacyjnych i administracyjnych kosztów raportowania, sondowania i wyjaśniania działalności związanej z wydobywaniem kryptowalut swoim klientom i inwestorom.

W końcu istnieje kilka znaków ostrzegawczych, które mogą wskazywać, że zostałeś złapany w kryptowalutę.

- Alarmujące rachunki za prąd

- Powolna sieć

- Powolne komputery

- Skok zużycia procesora

Jak się chronić

Aby uchronić się przed krypto-jackerami, musisz zastosować nie jedną, ale kombinację metod.

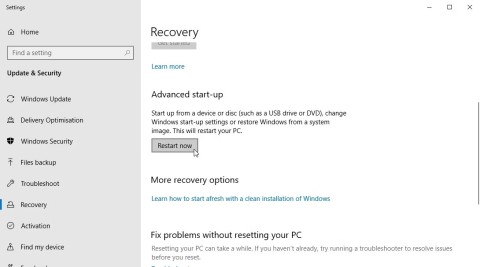

Pierwszą i najprostszą metodą jest zapewnienie odpowiedniej higieny bezpieczeństwa . Oznacza to, że Twoje urządzenia powinny zawsze mieć najnowsze i zaktualizowane oprogramowanie antywirusowe i antymalware. W rezultacie ten mały krok może znacznie pomóc w uniknięciu takich ataków.

Ponadto powinieneś edukować swoich pracowników i uświadamiać im niebezpieczeństwo, jakie stwarza crypto-jacking. Inne rzeczy, które możesz zrobić, to utrzymywanie sztywnej polityki haseł i regularne tworzenie kopii zapasowych danych . Twój zespół powinien również unikać prowadzenia jakiejkolwiek działalności związanej z kryptowalutami przy użyciu komputerów roboczych.