Pobierając plik na komputer, możesz się zastanawiać, czy go brakuje lub czy zawiera błędy. Brak fragmentu pliku powoduje błąd podczas instalacji oprogramowania. Aby rozwiązać ten problem, podczas udostępniania pliku zostanie dołączony kod MD5 lub SHA1. Użyjemy specjalistycznego programu do sprawdzenia kodów MD5 i SHA1 pliku, aby upewnić się, że plik zawiera błędy. Oprogramowanie do sprawdzania kodów MD5, HashCalc, jest jednym z najprzydatniejszych narzędzi do sprawdzania kodów MD5 i SHA1.

MD5 i SHA1 to rodzaje algorytmów szyfrowania. Zamieniają one dowolny ciąg znaków, zarówno dużych, jak i małych, na unikalny kod. Odczytują zawartość pliku i szyfrują go algorytmem MD5 lub SHA1. Jeśli wykryją brakujący lub dodatkowy plik albo niewielką jego część, kod zostanie zmieniony. Dlatego do oceny pliku będzie on oparty na kodzie MD5 lub SHA1.

1. Sprawdź MD5 za pomocą oprogramowania narzędziowego MD5

Narzędzie do sprawdzania MD5 lub program do sprawdzania MD5 to niezwykle lekkie narzędzie do sprawdzania kodu MD5. To oprogramowanie do sprawdzania kodu MD5 nie wymaga instalacji, waży tylko 100 KB. Oto instrukcja, jak za jego pomocą sprawdzić MD5.

Pobierz program do sprawdzania MD5 na swój komputer, rozpakuj plik .zip i kliknij dwukrotnie plik md5.exe , aby uruchomić narzędzie.

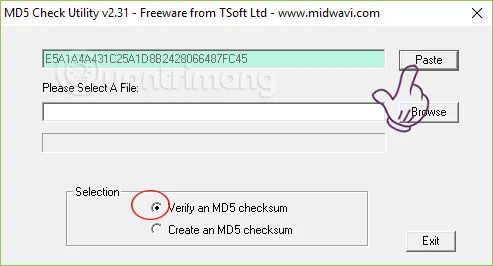

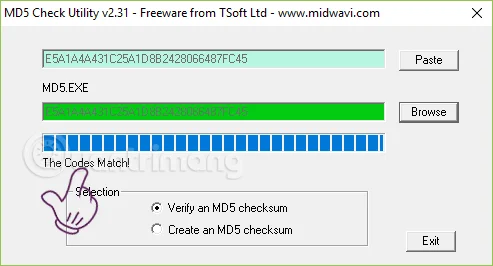

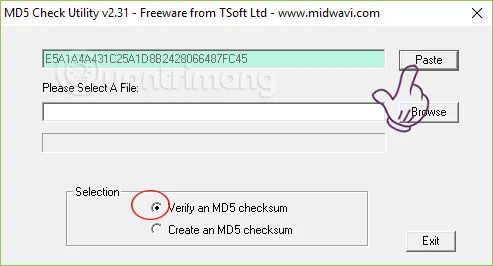

W sekcji Wybór należy wybrać opcję Sprawdź sumę kontrolną MD5 . Zazwyczaj sekcja ta jest zaznaczona domyślnie, ale aby mieć pewność, należy sprawdzić ją ponownie.

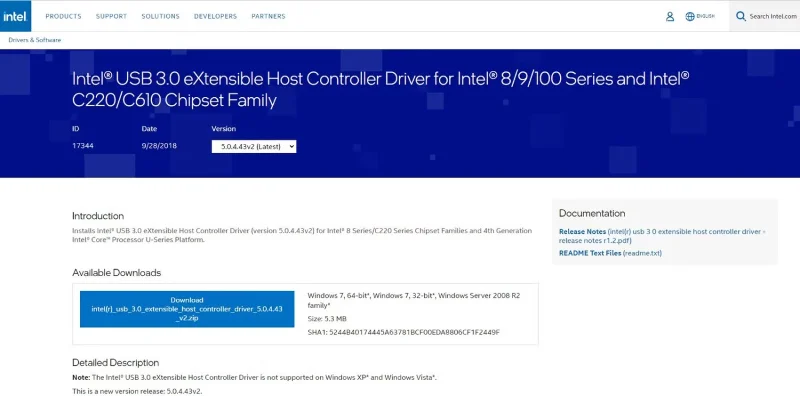

Następnie skopiuj kod MD5 przesłany Ci przez osobę udostępniającą pliki, po czym kliknij Wklej w głównym interfejsie oprogramowania, aby wkleić kod MD5.

Kliknij Przeglądaj i przejdź do pobranego pliku. Poczekaj chwilę, aż oprogramowanie sprawdzi MD5. Jeśli pojawi się komunikat „Kody pasują!”, jak pokazano, kod MD5 jest poprawny, a plik nie został zmodyfikowany.

![Sprawdź MD5 i SHA1, aby sprawdzić integralność pliku Sprawdź MD5 i SHA1, aby sprawdzić integralność pliku]()

Dodatkowo możesz użyć opcji Utwórz sumę kontrolną MD5 , aby wygenerować sumę kontrolną MD5, gdy chcesz udostępnić pliki innym osobom.

2. Sprawdź MD5, SHA1 za pomocą HashCalc

Krok 1:

Najpierw pobieramy oprogramowanie HashCalc na nasz komputer korzystając z poniższego łącza.

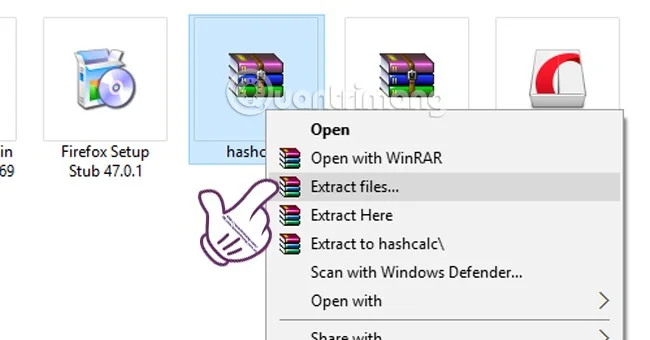

Następnie przystępujemy do rozpakowania pliku .zip .

![Sprawdź MD5 i SHA1, aby sprawdzić integralność pliku Sprawdź MD5 i SHA1, aby sprawdzić integralność pliku]()

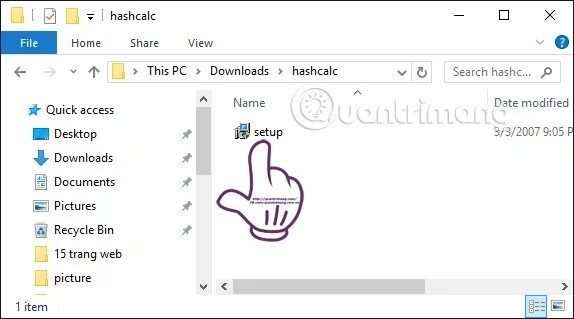

W wypakowanym folderze kliknij plik instalacyjny , aby zainstalować oprogramowanie.

![Sprawdź MD5 i SHA1, aby sprawdzić integralność pliku Sprawdź MD5 i SHA1, aby sprawdzić integralność pliku]()

Krok 2:

Pojawi się interfejs uruchamiania programu. Kliknij Dalej , aby kontynuować.

![Sprawdź MD5 i SHA1, aby sprawdzić integralność pliku Sprawdź MD5 i SHA1, aby sprawdzić integralność pliku]()

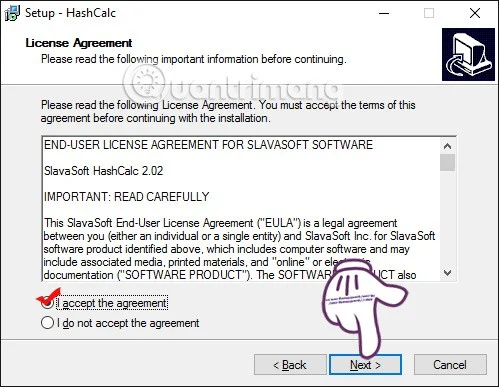

Następnie zaznacz pole „Akceptuję umowę”, aby zaakceptować warunki korzystania z oprogramowania. Kliknij Dalej .

![Sprawdź MD5 i SHA1, aby sprawdzić integralność pliku Sprawdź MD5 i SHA1, aby sprawdzić integralność pliku]()

Na koniec wystarczy kliknąć Dalej... Dalej i Zakończ , aby zakończyć proces instalacji HashCalc.

![Sprawdź MD5 i SHA1, aby sprawdzić integralność pliku Sprawdź MD5 i SHA1, aby sprawdzić integralność pliku]()

Krok 3:

Interfejs programu po instalacji będzie wyglądał tak, jak pokazano poniżej.

![Sprawdź MD5 i SHA1, aby sprawdzić integralność pliku Sprawdź MD5 i SHA1, aby sprawdzić integralność pliku]()

Krok 4:

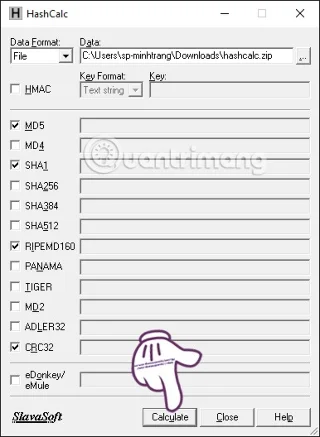

Aby sprawdzić algorytm MD5 lub SHA1 pliku, w sekcji Format danych wybierz Plik .

W sekcji Dane wybierz ikonę z trzema kropkami i wybierz plik, który chcesz sprawdzić na swoim komputerze. Zaraz potem, w sekcji Dane, znajduje się ścieżka do folderu.

![Sprawdź MD5 i SHA1, aby sprawdzić integralność pliku Sprawdź MD5 i SHA1, aby sprawdzić integralność pliku]()

Krok 5:

W tym samym interfejsie użytkownicy mogą wybrać typy szyfrowania do sprawdzenia , takie jak MD5, SHA1, REPEMD160, CRC32. Następnie należy kliknąć „Oblicz” , aby sprawdzić plik.

![Sprawdź MD5 i SHA1, aby sprawdzić integralność pliku Sprawdź MD5 i SHA1, aby sprawdzić integralność pliku]()

Krok 6:

Po sprawdzeniu otrzymamy kod szyfrujący plik. Należy go porównać z kodem szyfrującym osoby udostępniającej plik. Jeśli kod jest taki sam, oznacza to, że pobrany plik jest kompletny. W przeciwnym razie, jeśli kod się nie zgadza, pobrany plik zawiera błąd i będziemy musieli pobrać go ponownie.

Na koniec kliknij Zamknij , aby zakończyć proces sprawdzania plików.

![Sprawdź MD5 i SHA1, aby sprawdzić integralność pliku Sprawdź MD5 i SHA1, aby sprawdzić integralność pliku]()

Powyżej znajduje się samouczek dotyczący sprawdzania integralności pliku za pomocą kodu MD5 lub SHA1 za pomocą oprogramowania HashCalc. Dzięki temu procesowi sprawdzania łatwo wykryjesz, czy plik zawiera błędy, co pozwoli Ci na ponowne załadowanie programu na czas i uniknięcie problemów podczas instalacji.

Zobacz także następujące artykuły:

Powodzenia!