Ten skrypt programu PowerShell może ominąć wymagania systemowe systemu Windows 11, konto Microsoft

Opracowywane jest nowe narzędzie, które pomoże wyeliminować rygorystyczne wymagania systemowe systemu Windows 11.

Bezpieczeństwo kont i danych osobowych jest zawsze bardzo ważne dla użytkowników komputerów. Jednak wiele osób jest często subiektywnych lub nie wie, jak to zrobić poprawnie. Jeśli postępujesz zgodnie z instrukcjami w poniższym artykule, Twoje konta e-mail i konta Microsoft Outlook mogą być znacznie lepiej zabezpieczone.

Jest to warunek konieczny, a także najważniejszy dla każdego rodzaju konta, z którego korzystamy. Niektóre z czynników, które powinieneś podsumować w swoim haśle to:

Nie ustawiaj hasła zgodnie z nawykiem, łatwych do odgadnięcia haseł, takich jak imię i nazwisko, data urodzenia ... choć długie, ale nie będzie wystarczająco silne, aby cię chronić.

Możesz zmienić hasło do konta e - mail programu Outlook i konta Microsoft:

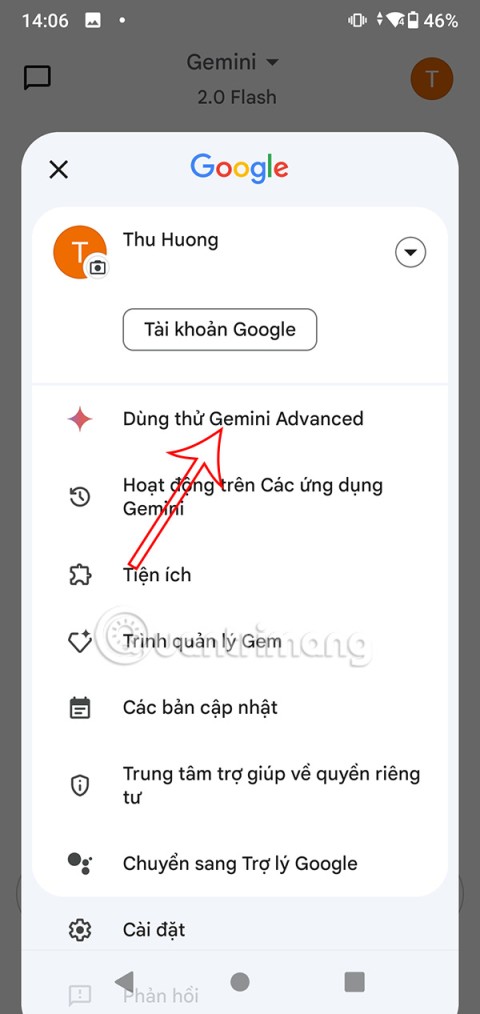

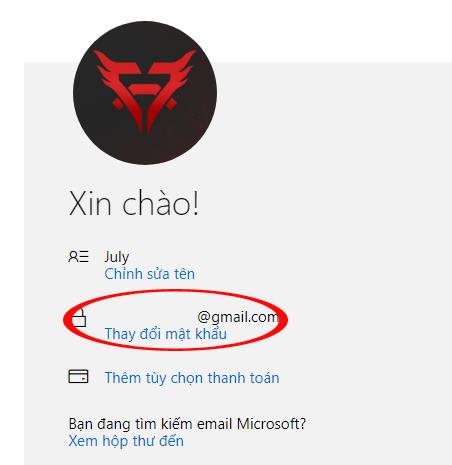

Zaloguj się do konta, którego używasz, a następnie kliknij lewym przyciskiem myszy awatar konta, wybierz Wyświetl konto - Wyświetl konto.

Wybierz Zmień hasło - Zmień hasło i utwórz nowe hasło zgodnie z powyższymi sugestiami.

Jest to niezwykle skuteczna funkcja ochrony. Oprócz wprowadzenia hasła użytkownik będzie musiał dodatkowo przesłać kod weryfikacyjny na telefon lub e-mail. Oznacza to, że po aktywacji, nawet jeśli hasło zostanie ujawnione, inni nie będą mogli zalogować się na Twoje konto.

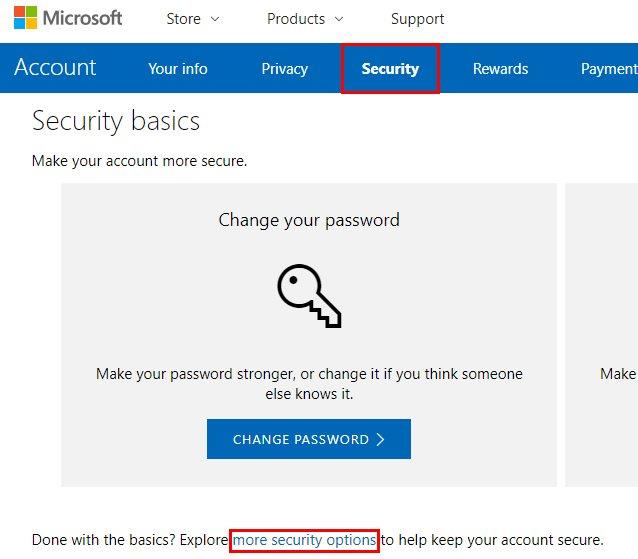

Jak to zrobić:

Microsoft naturalnie będzie chciał, abyś użył ich aplikacji uwierzytelniającej, jednak możemy również użyć innych alternatyw. Ale po zainstalowaniu go w telefonie wybierz system operacyjny z poniższej listy, zeskanuj kod QR i zapisz kod odzyskiwania przed kliknięciem przycisku Zakończ, aby zakończyć.

Są chwile, kiedy będziesz musiał pozwolić innym na dostęp do twojego konta lub przypadkowo zapisać hasło na twoim komputerze i zapomnieć o wylogowaniu. To oczywiście da złym ludziom okazję do ciekawości i kradzieży informacji.

Najlepiej nie zezwalać nikomu na dostęp do twojego konta, a jeśli tak, to natychmiast zmień inne hasło.

Faktem jest, że im krótsze hasło, tym łatwiej jest używać i logować się, tym dłuższe i bardziej złożone jest odwrotnie. System operacyjny Windows pozwala użytkownikom zalogować się na konto Microsoft, więc jeśli złoczyńca może zalogować się na twoim komputerze, może również znać Twój adres e-mail.

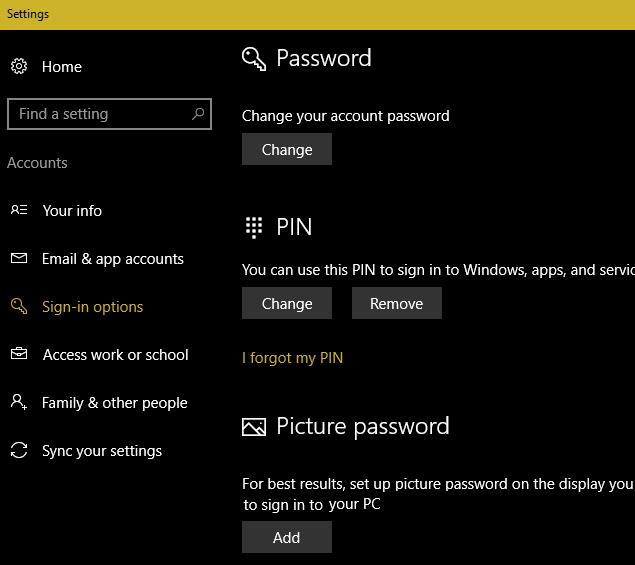

Idealnym rozwiązaniem tego problemu jest system Windows, który polega na użyciu kodu PIN , a nawet odcisku palca (jeśli jest obsługiwany przez urządzenie).

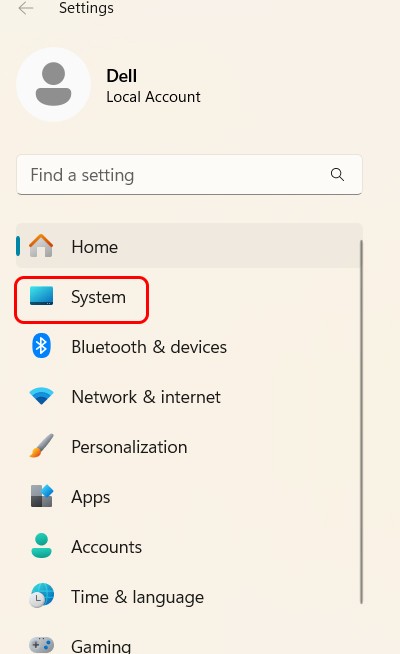

Jak to zrobić:

W Ustawienia / Konta / logowania w opcji i kliknij przycisk Dodaj , aby dodać metodę, który chcesz tutaj.

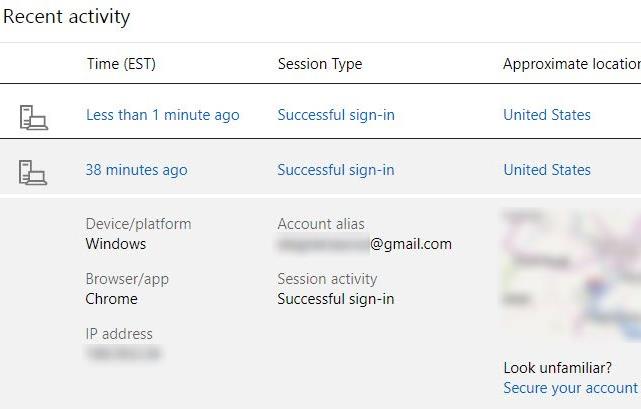

Możemy w każdej chwili z łatwością przejrzeć historię dostępu do naszego konta Outlook, aby sprawdzić, kiedy jesteśmy nieobecni lub nieużywani, czy ktoś się zalogował i z nich korzystał?

Test jest bardzo prosty, wystarczy odwiedzić stronę bezpieczeństwa Microsoft i wybrać Przejrzyj aktywność, aby przejrzeć działania na koncie. Możesz kliknąć każdy element, aby wyświetlić szczegółowe informacje o każdej aktywności (czas, lokalizacja, system operacyjny ...).

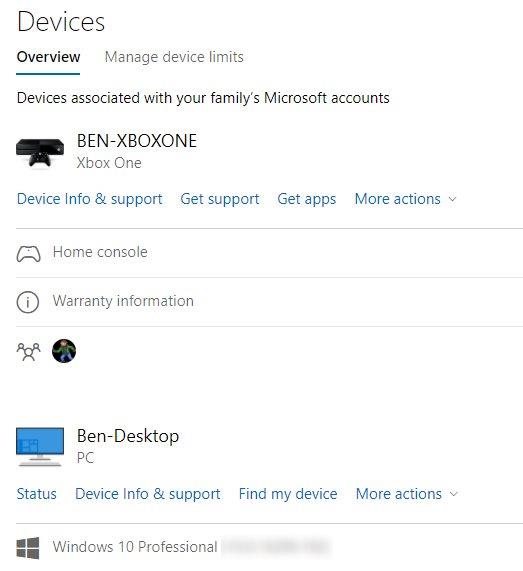

Konta Microsoft mogą logować się na wszystkich urządzeniach, a także w różnych systemach operacyjnych. Konieczne jest sprawdzenie listy urządzeń, których użyłeś do zalogowania się na swoje konto. Ponieważ czasami nawet odrobina zapomnienia może przynieść poważne konsekwencje.

Wejdź na stronę Urządzenia i sprawdź listę urządzeń kiedykolwiek powiązanych z Twoim kontem. Jeśli kiedykolwiek wcześniej włączałeś dwuwarstwowe zabezpieczenia dla swojego konta, dobrym pomysłem jest usunięcie listy haseł aplikacji używanych przez:

Zapewnia to nie tylko bezpieczeństwo, ale także wylogowuje konta bezpośrednio z urządzeń, które nie obsługują zabezpieczeń dwuwarstwowych. Na koniec kliknij Usuń wszystkie zaufane urządzenia powiązane z moim kontem, aby wymusić stosowanie dwuetapowych zabezpieczeń dla przyszłych urządzeń.

Tylko wiadomość phishingowa lub plik pobrany z nieoficjalnego źródła może spowodować kradzież konta lub poufne informacje na koncie. Zwłaszcza e-maile, listy lub wiadomości z prośbą o potwierdzenie hasła do konta.

Microsoft nigdy nie prosi użytkowników o zrobienie tego, więc wszystkie takie e-maile są fałszywe lub zawierają złośliwy kod.

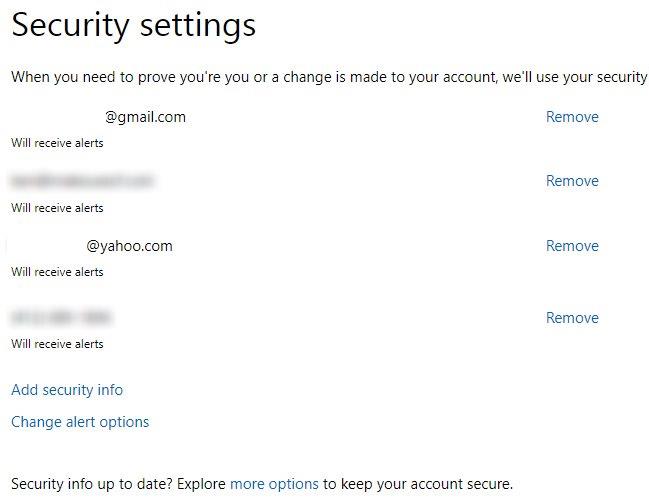

W przypadku zagubienia, niemożności zalogowania się na konto Outlook, numer telefonu i adres e-mail w informacjach odzyskiwania są zawsze najskuteczniejszym i najszybszym sposobem na rozwiązanie tego problemu. Czy dodałeś te informacje do swojego konta? Jeszcze nie lub nie znasz drogi? Zobacz następujące instrukcje.

Odwiedź stronę Microsoft Security ponownie i wybierz Aktualizuj informacje. Zobaczysz niezbędne informacje związane z Twoim kontem. Kliknij przycisk Usuń, aby usunąć stare, nieużywane informacje i zamienić na nie nowe informacje.

Jeśli nie dodałeś tych informacji, przejdź do Dodaj informacje o bezpieczeństwie, aby dodać informacje o odzyskiwaniu konta, a następnie Microsoft wyśle Ci kod początkowego potwierdzenia do urządzenia (lub e-maila). Na koniec kliknij Zmień opcje alertów, aby wprowadzić zmiany.

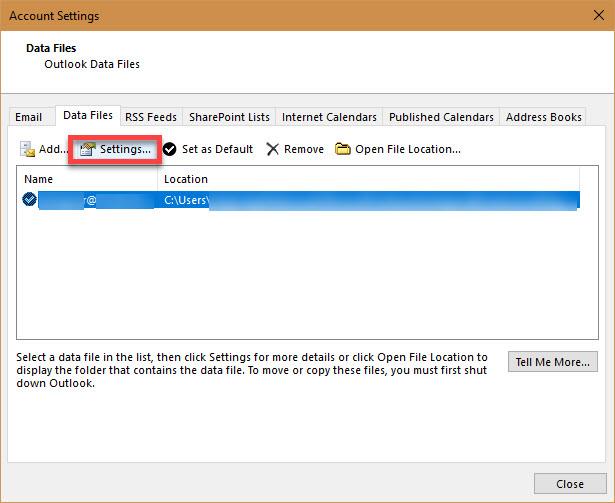

Komputerowa wersja programu Outlook przechowuje wiadomości e-mail w plikach PST , więc dodanie haseł w celu ochrony informacji w tych plikach jest absolutnie konieczne. Pamiętaj jednak, że te hasła nie będą działać, jeśli zsynchronizowałeś inne konta ( konta Microsoft Exchange ).

Jak to zrobić:

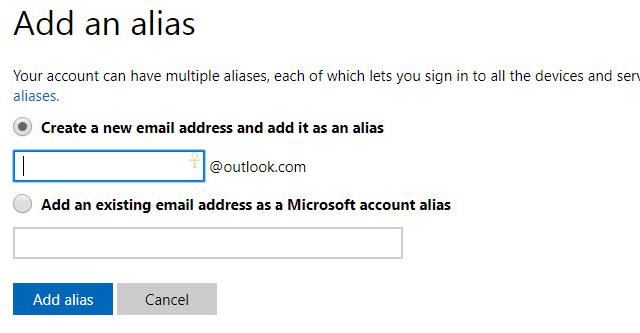

Jest to sztuczka programu Outlook , którą osobiście lubię i której używam. Oznacza to, że zamiast bezpośrednio używać oryginalnego konta, możemy utworzyć fałszywy e-mail, aby oszukać spam i spam.

Inne wiadomości e-mail są nadal wysyłane bezpośrednio na Twoją prawdziwą skrzynkę pocztową, choć zarządzanie nimi może być trudne, ale jeśli zrobisz to dobrze, codzienne sprawdzanie poczty będzie znacznie łatwiejsze.

Metoda:

Należy jednak zauważyć, że możemy utworzyć i używać maksymalnie 10 kont tego typu na koncie głównym.

Wreszcie, konta Microsoft są bardzo ważne dla użytkowników systemu Windows (szczególnie Windows 10 ), więc oprócz ostrożności należy również zabezpieczyć się powyższymi sugestiami, aby uniknąć niefortunnych rzeczy. może się zdarzyć.

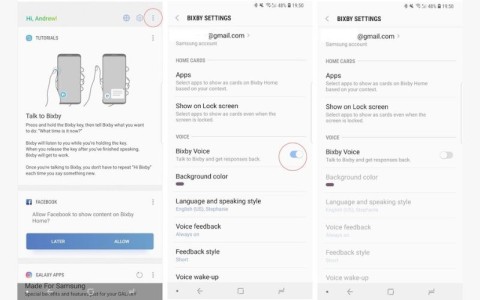

Jeśli nie potrzebujesz już korzystać z Galaxy AI na swoim telefonie Samsung, możesz wyłączyć tę funkcję, wykonując bardzo prostą czynność. Oto instrukcje dotyczące wyłączania Galaxy AI na telefonach Samsung.

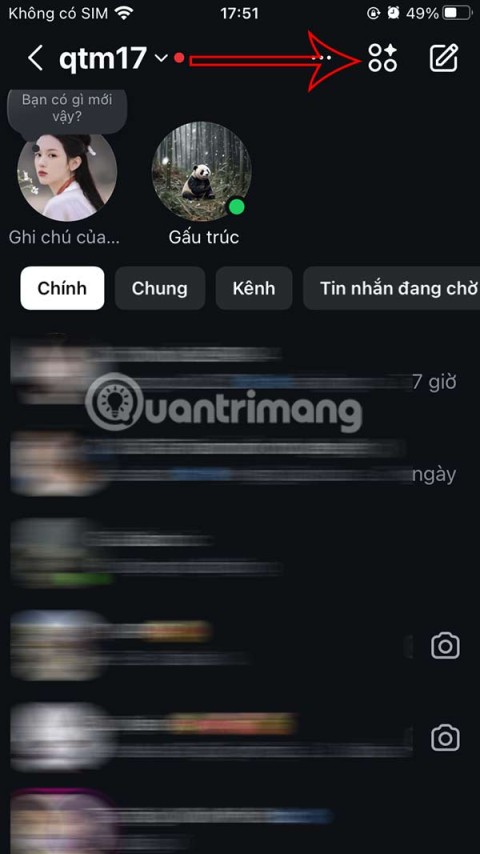

Jeśli nie potrzebujesz żadnej postaci AI na Instagramie, możesz ją szybko usunąć. Oto przewodnik po usuwaniu postaci AI z Instagrama.

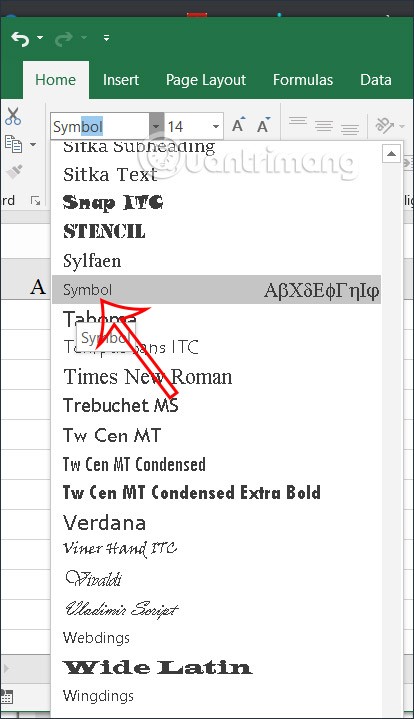

Symbol delty w programie Excel, znany również jako symbol trójkąta, jest często używany w tabelach danych statystycznych do wyrażania rosnących lub malejących liczb albo dowolnych danych zależnie od życzenia użytkownika.

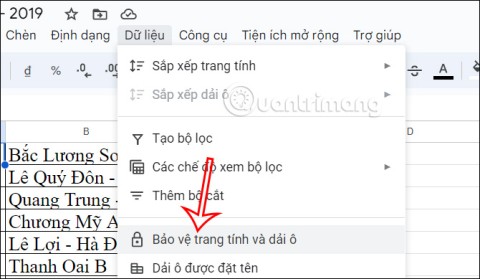

Oprócz udostępniania pliku Arkuszy Google zawierającego wszystkie wyświetlane arkusze, użytkownicy mogą zdecydować się na udostępnienie obszaru danych Arkuszy Google lub udostępnienie arkusza w Arkuszach Google.

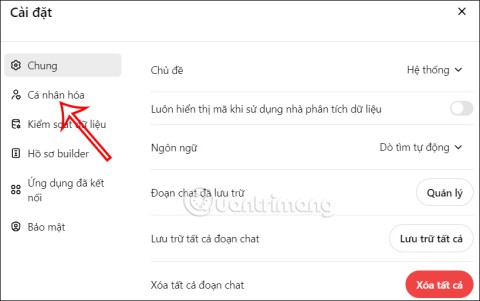

Użytkownicy mogą także dostosować ustawienia tak, aby pamięć ChatGPT była wyłączana w dowolnym momencie, zarówno w wersji mobilnej, jak i komputerowej. Oto instrukcje dotyczące wyłączania pamięci ChatGPT.

Domyślnie usługa Windows Update automatycznie sprawdza dostępność aktualizacji. Możesz także zobaczyć, kiedy miała miejsce ostatnia aktualizacja. Poniżej znajdziesz instrukcje, jak sprawdzić, kiedy system Windows został ostatnio zaktualizowany.

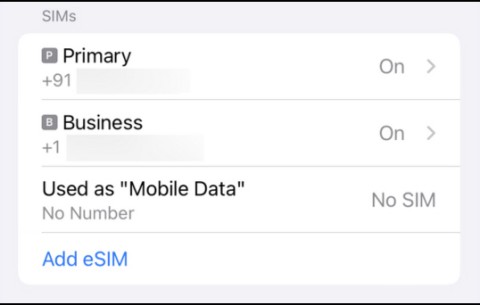

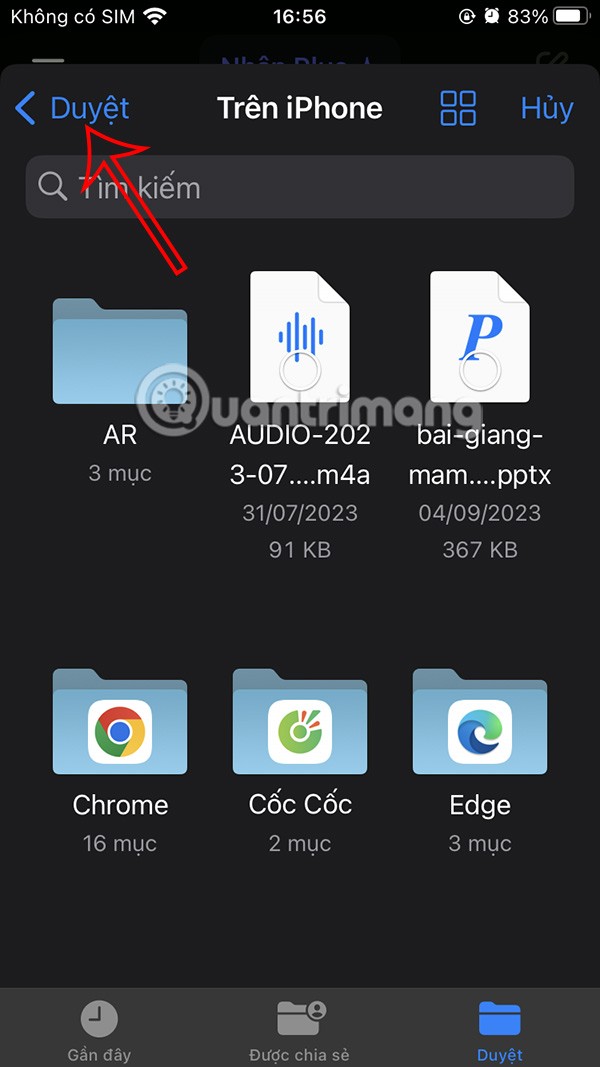

Generalnie rzecz biorąc, operacja usunięcia karty eSIM na iPhonie jest dla nas równie prosta do wykonania. Oto instrukcje dotyczące usuwania karty eSIM z iPhone'a.

Użytkownicy iPhone'a oprócz zapisywania zdjęć Live Photos w formie filmów mogą bardzo łatwo przekonwertować zdjęcia Live Photos do formatu Boomerang.

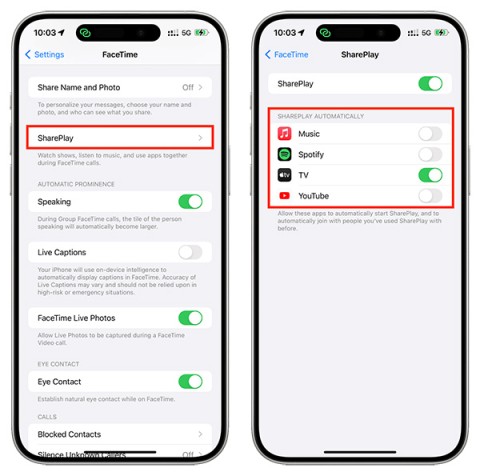

Wiele aplikacji automatycznie włącza funkcję SharePlay podczas rozmów FaceTime, co może spowodować przypadkowe naciśnięcie niewłaściwego przycisku i zrujnowanie połączenia wideo.

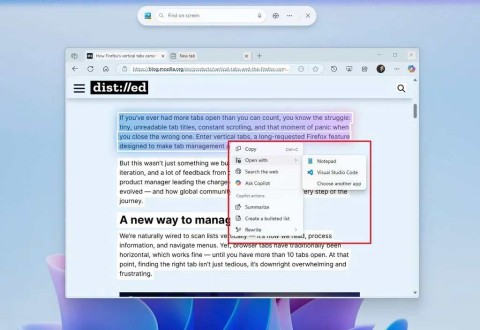

Po włączeniu funkcji Kliknij, aby wykonać funkcja ta działa, rozpoznaje tekst lub obraz, w który kliknięto, i na tej podstawie podejmuje odpowiednie działania kontekstowe.

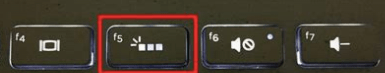

Włączenie podświetlenia klawiatury sprawi, że będzie ona świecić, co jest przydatne podczas pracy w warunkach słabego oświetlenia lub sprawi, że kącik gracza będzie wyglądał bardziej stylowo. Poniżej możesz wybrać jeden z czterech sposobów włączania podświetlenia klawiatury laptopa.

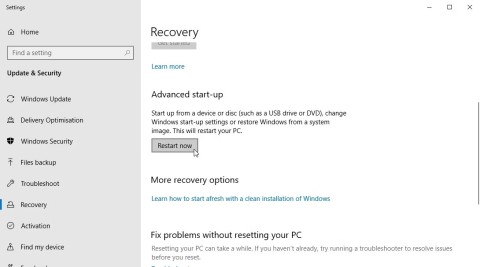

Istnieje wiele sposobów na przejście do trybu awaryjnego w systemie Windows 10, na wypadek gdybyś nie mógł wejść do systemu Windows i się do niego dostać. Aby przejść do trybu awaryjnego systemu Windows 10 podczas uruchamiania komputera, zapoznaj się z poniższym artykułem z serwisu WebTech360.

Grok AI rozszerzył swój generator zdjęć AI, aby umożliwić przekształcanie osobistych zdjęć w nowe style, np. tworzenie zdjęć w stylu Studio Ghibli ze słynnymi filmami animowanymi.

Użytkownicy usługi Google One AI Premium mogą skorzystać z miesięcznego bezpłatnego okresu próbnego, w trakcie którego mogą się zarejestrować i zapoznać z wieloma ulepszonymi funkcjami, takimi jak asystent Gemini Advanced.

Począwszy od systemu iOS 18.4 firma Apple umożliwia użytkownikom decydowanie, czy w przeglądarce Safari mają być wyświetlane ostatnie wyszukiwania.