Google Authenticator to bardzo przydatna aplikacja, gdy potrzebujesz dodatkowej warstwy ochrony danych. Niestety aplikacja Google Authenticator jest nadal dostępna tylko na urządzeniach mobilnych , ale dostępne są alternatywne metody wykorzystujące protokół uwierzytelniania Google.

Jeśli chodzi o kody uwierzytelniania dwuskładnikowego (2FA), masz Google Authenticator lub masz aplikację innej firmy, która tworzy kody Google 2FA dla aplikacji lub kont online. Te aplikacje akceptują tajny kod uwierzytelniający Google, aby obsługiwać uwierzytelnianie dwuskładnikowe (2FA). Ten proces działa w przypadku aplikacji lub kont internetowych korzystających z aplikacji Google Authenticator.

Inne aplikacje uwierzytelniające mogą zarządzać kodami uwierzytelniającymi przy użyciu kodu konfiguracji 2FA aplikacji bezpośrednio, zamiast używać tajnego kodu uwierzytelniającego Google do tworzenia tych kodów 2FA.

Zasadniczo Google Authenticator otrzymuje zeskanowany kod z aplikacji, która konfiguruje 2FA, a następnie generuje kod 2FA, aby uzyskać dostęp do aplikacji lub konta online. Ponieważ jednak działa tylko na urządzeniach z Androidem i iOS, nie może działać bezpośrednio na komputerach stacjonarnych. Dlatego albo dodajesz aplikację do uwierzytelniania na komputer, która akceptuje kody konfiguracyjne 2FA z innych aplikacji i kont internetowych, albo pozwalasz aplikacji innej firmy obsługiwać uwierzytelnianie Google przy użyciu tajnego kodu uwierzytelniającego Google. Oto twoje opcje.

Skopiuj tajny kod uwierzytelniający Google do zewnętrznego narzędzia uwierzytelniającego

Tajny kod uwierzytelniający Google służy jako brama do tworzenia kodów 2FA, które działają z Google Authenticator, nawet jeśli używasz kodu w aplikacji innej firmy. Oto jak go zdobyć.

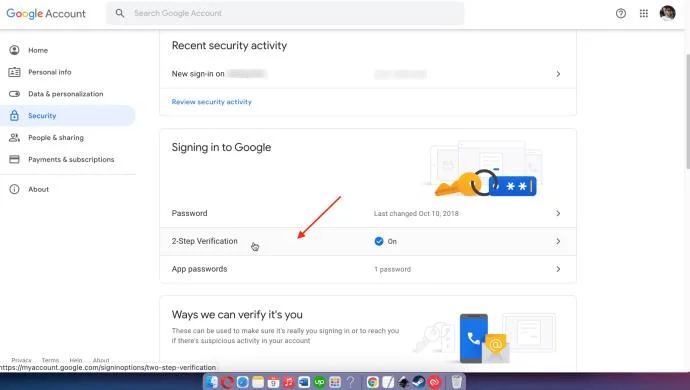

- Przejdź do strony Bezpieczeństwo konta Google , przewiń w dół do sekcji „Logowanie się do Google”, a następnie kliknij „Weryfikacja dwuetapowa”.

![Jak korzystać z Google Authenticator na swoim komputerze Jak korzystać z Google Authenticator na swoim komputerze]()

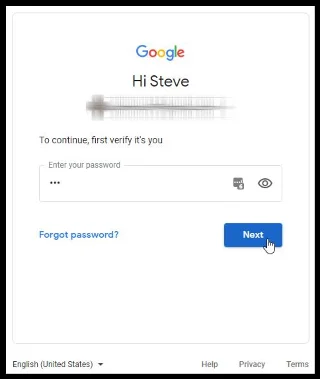

- Potwierdź swoją tożsamość, wprowadzając dane logowania. Wybierz odpowiednie konto gmail z rozwijanej listy pod swoim imieniem i nazwiskiem, a następnie wprowadź hasło w odpowiednim polu. Kliknij „Dalej” , aby kontynuować.

![Jak korzystać z Google Authenticator na swoim komputerze Jak korzystać z Google Authenticator na swoim komputerze]()

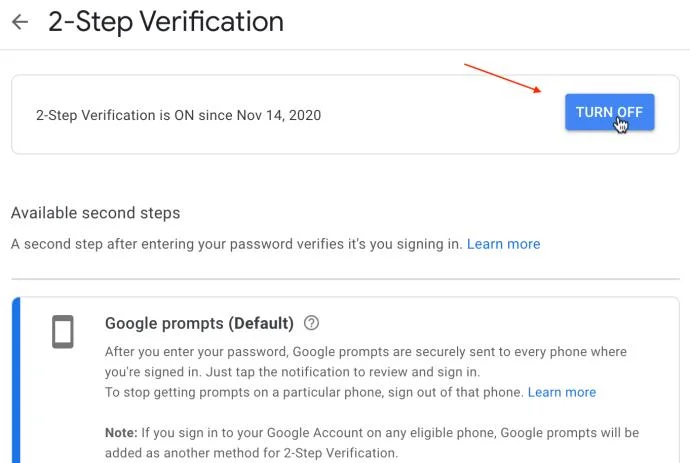

- Kliknij „WŁĄCZ”, aby włączyć weryfikację dwuetapową. Jeśli jest już włączony, przycisk powie „WYŁĄCZ”, więc przejdź do kroku 5.

![Jak korzystać z Google Authenticator na swoim komputerze Jak korzystać z Google Authenticator na swoim komputerze]()

- Jeśli właśnie włączyłeś weryfikację dwuetapową w kroku 3, postępuj zgodnie z instrukcjami, w tym podaj informacje o telefonie.

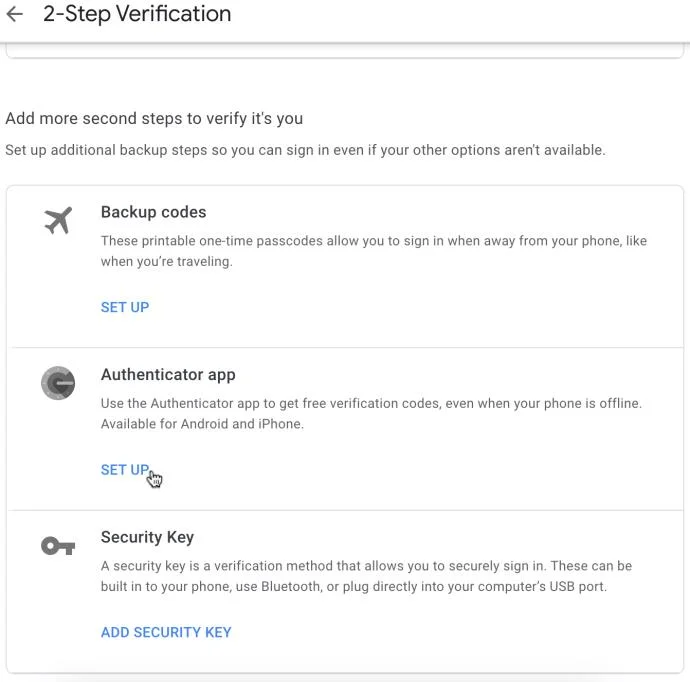

- W sekcji „Aplikacja Authenticator” kliknij „USTAWIENIA”.

![Jak korzystać z Google Authenticator na swoim komputerze Jak korzystać z Google Authenticator na swoim komputerze]()

- Postępuj zgodnie z monitami, aż dojdziesz do skanowania kodu QR. Kliknij „NIE MOŻESZ ZESKANOWAĆ?”

- Skopiuj wyświetlony tajny kod uwierzytelniający. Możesz wkleić go do Notatnika Windows lub Mac TextEdit na wypadek utraty zawartości schowka w kolejnych krokach.

- Otwórz swój autoryzator innej firmy i wklej kod w odpowiedniej sekcji, w której prosi o klucz Google Authenticator.

Wykonując powyższe kroki, aby wyeksportować swój tajny kod Google Authenticator, masz informacje niezbędne do skonfigurowania uwierzytelniaczy innych firm.

Oto kilka aplikacji uwierzytelniających innych firm, które współpracują z kontami lub aplikacjami korzystającymi z Google Authenticator.

WinAuth

WinAuth to jedna z wielu dwuetapowych aplikacji uwierzytelniających stworzonych do użytku na komputerach z systemem Windows. Aplikacja nie jest już aktualizowana (od 2017 roku), ale możesz spróbować. Aby WinAuth działał, wymagana jest platforma Microsoft.NET. Oto jak zainstalować i skonfigurować WinAuth.

- Po pobraniu WinAuth rozpakuj plik i uruchom aplikację.

- Następnie kliknij przycisk „Dodaj” znajdujący się w lewym dolnym rogu okna aplikacji.

- Wybierz „Google” , aby użyć Google Authenticator.

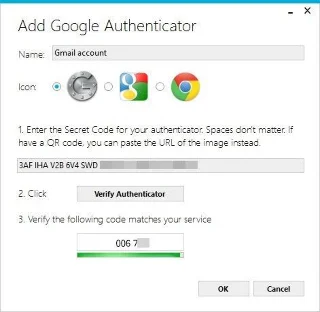

- Otworzy się okno Google Authenticator. Wprowadź klucz współdzielony od Google, aby uzyskać TOTP (jednorazowe hasło zależne od czasu).

- Przejdź do swojego konta Google i otwórz stronę „Ustawienia” .

- Włącz opcję „Uwierzytelnianie dwuetapowe” .

- Kliknij przycisk „Przełącz na aplikację” .

- Następnie wybierz swoje urządzenie.

- Kliknij przycisk „Kontynuuj” .

- Zobaczysz kod kreskowy. Jednak WinAuth ich nie obsługuje. Zamiast tego kliknij łącze „Nie można zeskanować kodu kreskowego” .

- Google pokaże ci tajny klucz. Zaznacz klucz i skopiuj go.

- Wróć do aplikacji WinAuth i wklej klucz w sekcji 1.

![Jak korzystać z Google Authenticator na swoim komputerze Jak korzystać z Google Authenticator na swoim komputerze]()

- Kliknij przycisk „Zweryfikuj token uwierzytelniający” w sekcji 2. Zostanie wygenerowane hasło jednorazowe.

- Powinieneś pamiętać o nazwaniu tego uwierzytelniacza, jeśli masz kilka kont Google Authenticator.

- Skopiuj hasło jednorazowe i przejdź do swojego konta Google. Znajdź stronę „Ustawienia zabezpieczeń” . Wklej tam hasło.

- Kliknij przycisk „Zweryfikuj i zapisz” .

- Kliknij przycisk „OK” , gdy Google wyświetli okno potwierdzenia.

Jak korzystać z Authy w systemach Linux, macOS i Windows 10

Authy to rozwiązanie Google Authenticator dla systemów operacyjnych iOS, Android, Linux, macOS i Windows. Tak, nie potrzebujesz przeglądarki ani urządzenia mobilnego, aby korzystać z Authy — wystarczy aplikacja komputerowa. Oto jak skonfigurować Authy na komputerze Mac lub komputerze stacjonarnym z systemem Windows.

- Uruchom Chrome i pobierz Authy .

![Jak korzystać z Google Authenticator na swoim komputerze Jak korzystać z Google Authenticator na swoim komputerze]()

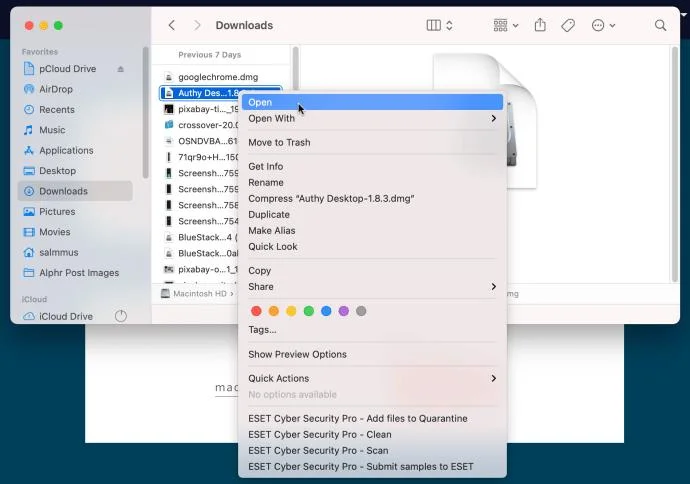

- Wybierz pobieranie i wybierz „Otwórz” lub „Zainstaluj”.

![Jak korzystać z Google Authenticator na swoim komputerze Jak korzystać z Google Authenticator na swoim komputerze]()

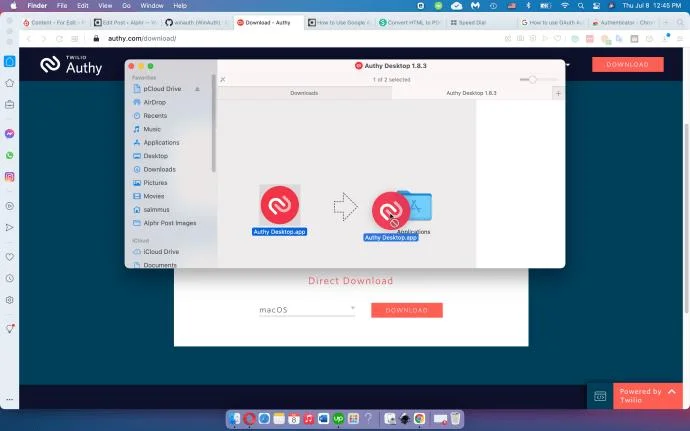

- Na komputerze Mac przesuń aplikację do folderu „Aplikacje” w wyświetlonym oknie. W systemie Windows 10 przejdź do kroku 4.

![Jak korzystać z Google Authenticator na swoim komputerze Jak korzystać z Google Authenticator na swoim komputerze]()

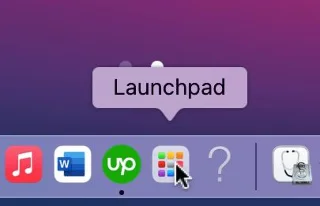

- Na komputerze Mac otwórz „Launchpad”. W systemie Windows 10 pomiń krok 5.

![Jak korzystać z Google Authenticator na swoim komputerze Jak korzystać z Google Authenticator na swoim komputerze]()

- Na Macu kliknij dwukrotnie „Authy” w Launchpadzie. W systemie Windows uruchom aplikację z „Menu Start”.

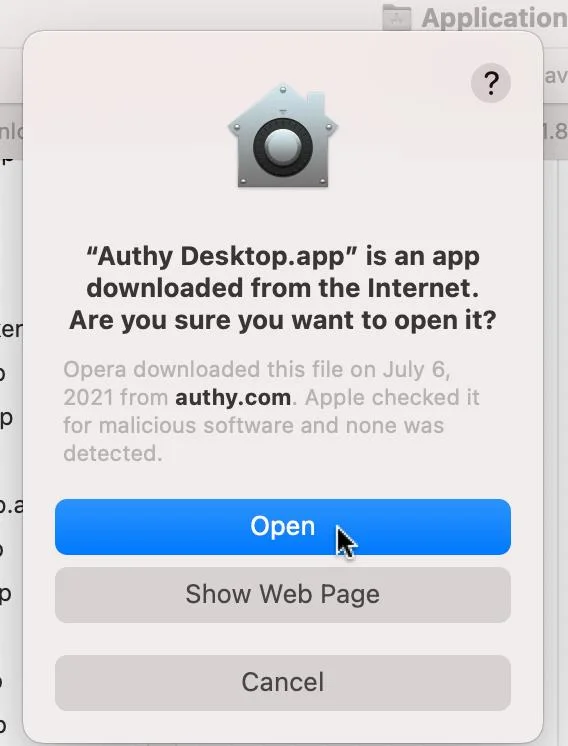

![Jak korzystać z Google Authenticator na swoim komputerze Jak korzystać z Google Authenticator na swoim komputerze]()

- W systemie Mac kliknij „Otwórz” , aby potwierdzić, że chcesz uruchomić pobraną aplikację komputerową. W systemie Windows 10 przejdź do kroku 7.

![Jak korzystać z Google Authenticator na swoim komputerze Jak korzystać z Google Authenticator na swoim komputerze]()

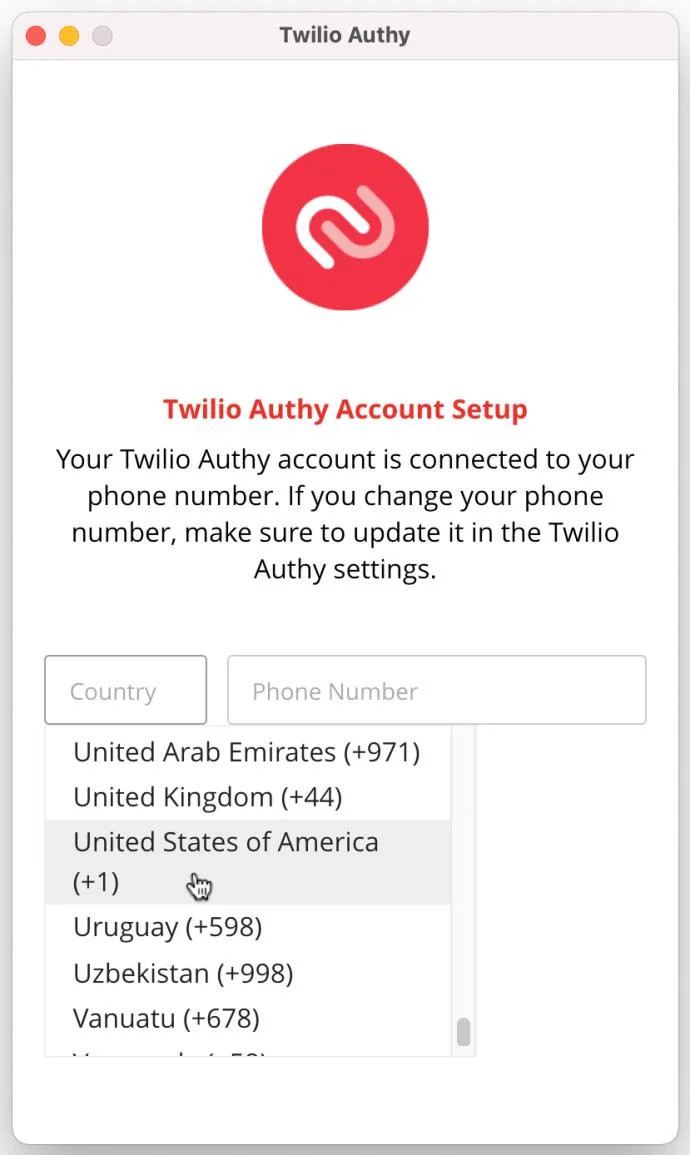

- W oknie „Konfiguracja konta Twilio Authy” kliknij pole „Kraj” i wybierz swój kraj z listy rozwijanej.

![Jak korzystać z Google Authenticator na swoim komputerze Jak korzystać z Google Authenticator na swoim komputerze]()

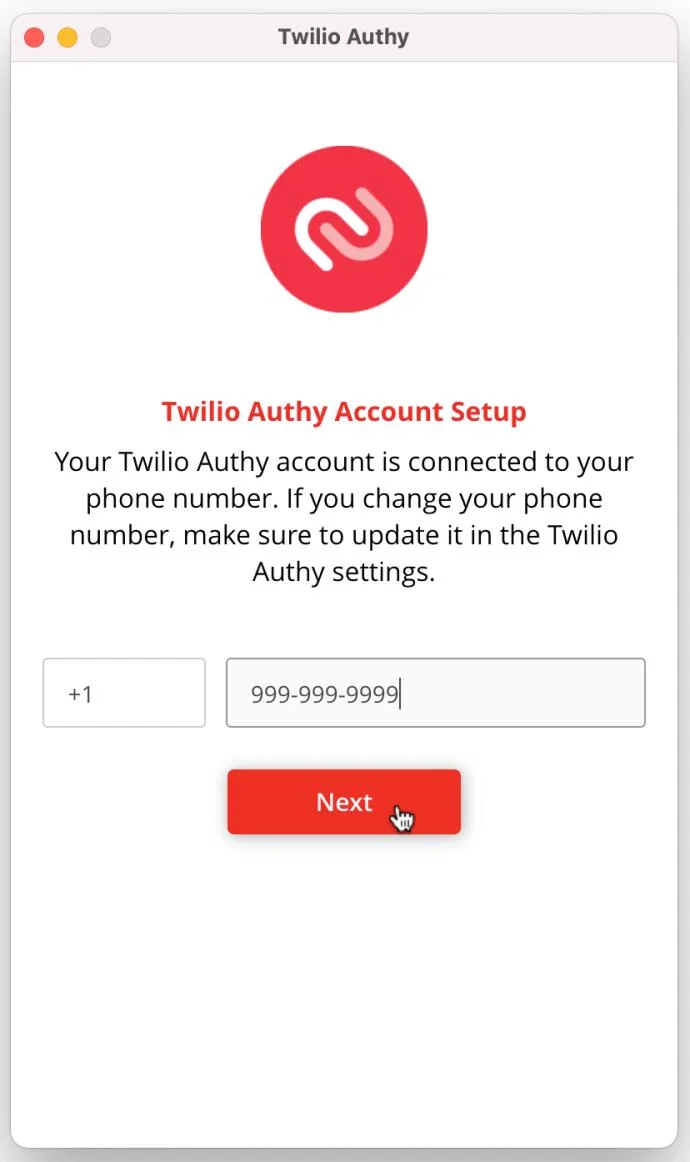

- Wprowadź swój numer telefonu komórkowego i kliknij „Dalej”.

![Jak korzystać z Google Authenticator na swoim komputerze Jak korzystać z Google Authenticator na swoim komputerze]()

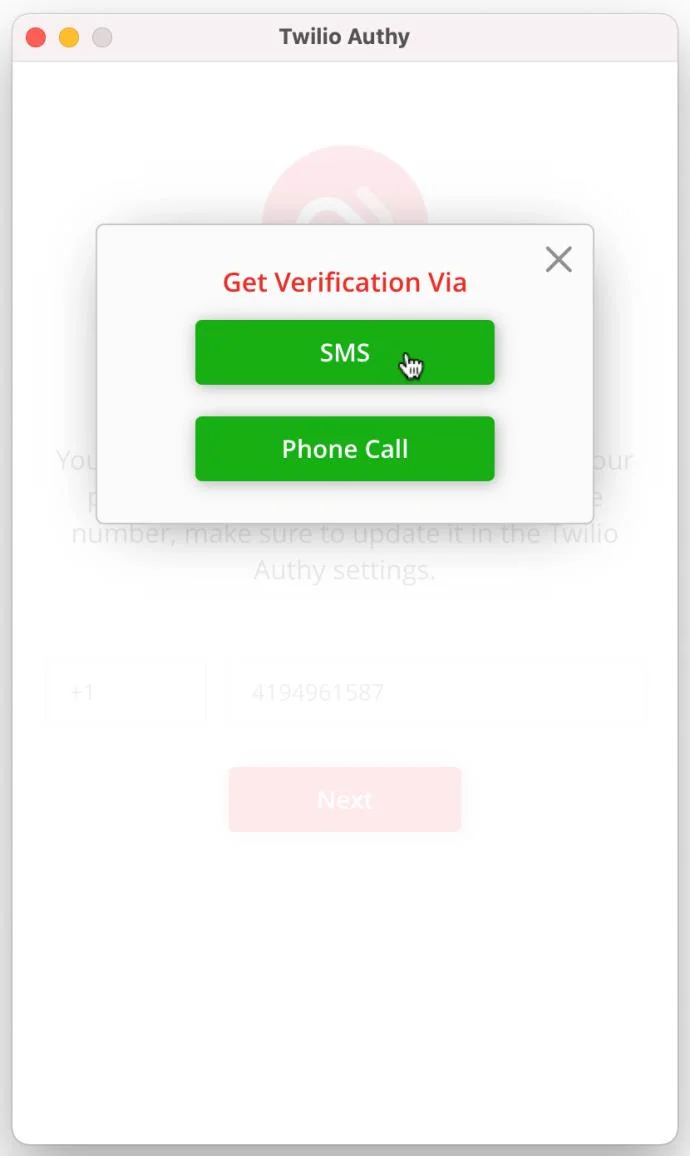

- Wybierz „SMS” lub „Połączenie telefoniczne”, aby otrzymać kod weryfikacyjny.

![Jak korzystać z Google Authenticator na swoim komputerze Jak korzystać z Google Authenticator na swoim komputerze]()

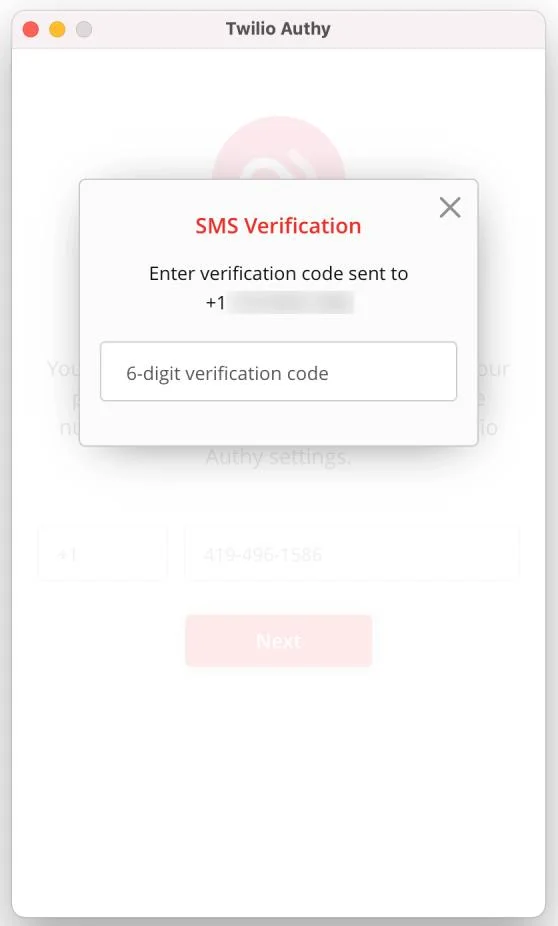

- Wprowadź kod weryfikacyjny wysłany na Twój numer telefonu komórkowego.

![Jak korzystać z Google Authenticator na swoim komputerze Jak korzystać z Google Authenticator na swoim komputerze]()

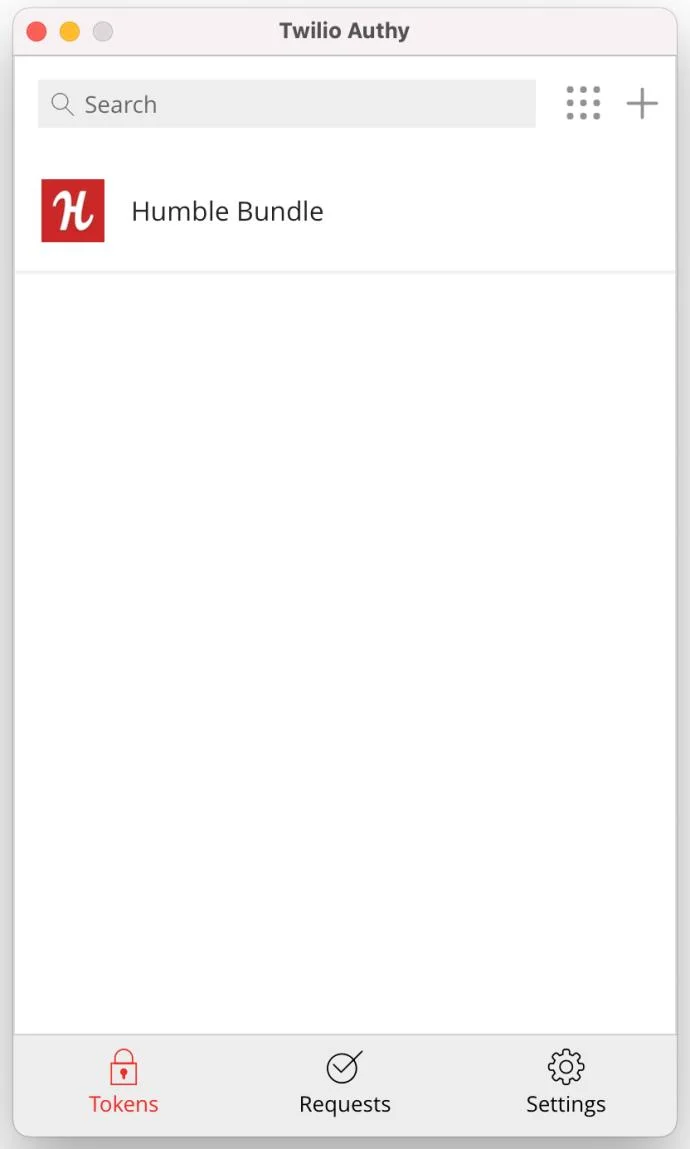

- Authy powraca do głównego okna konta, wyświetlając wszelkie aktualnie pobrane konta uwierzytelniania dwuskładnikowego (2FA), jeśli takie istnieją.

![Jak korzystać z Google Authenticator na swoim komputerze Jak korzystać z Google Authenticator na swoim komputerze]()

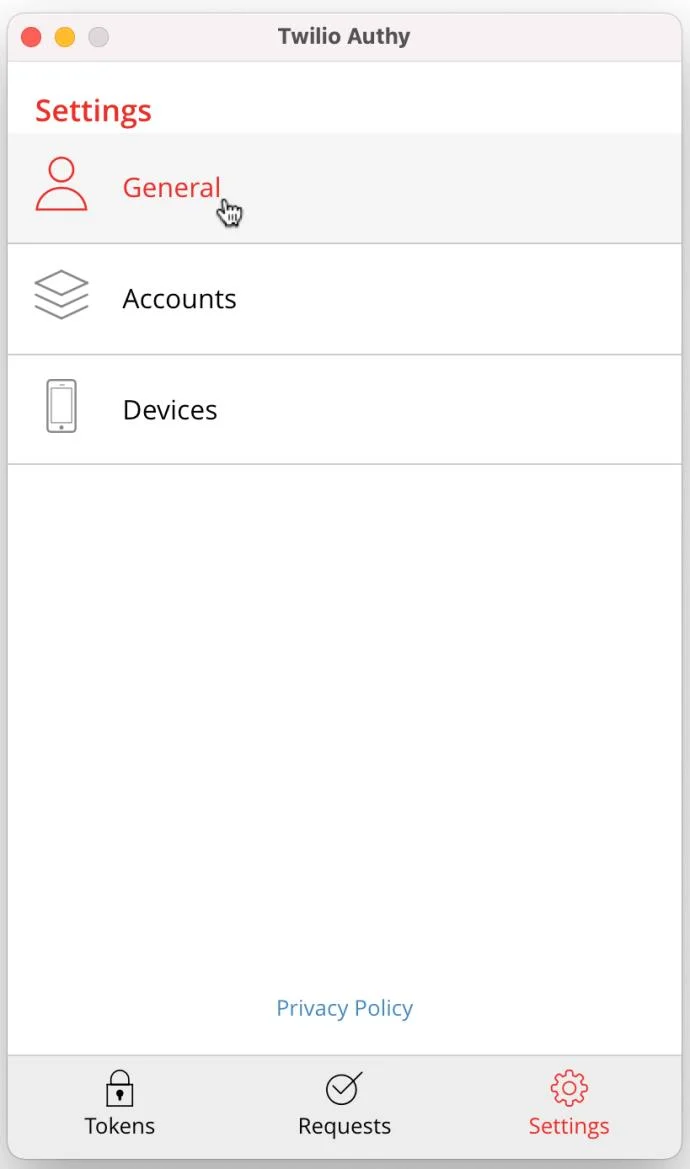

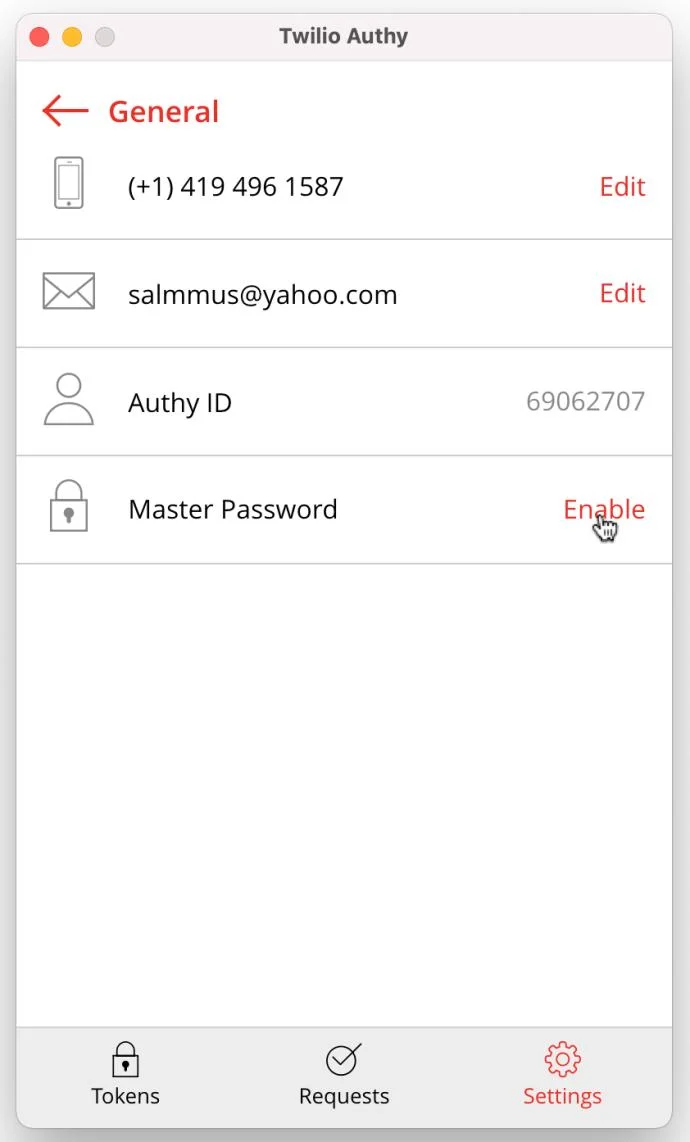

- Kliknij „Ustawienia” u dołu, a następnie wybierz „Ogólne”.

![Jak korzystać z Google Authenticator na swoim komputerze Jak korzystać z Google Authenticator na swoim komputerze]()

- W wierszu „Hasło główne” kliknij „Włącz”, jeśli jeszcze go nie ma.

![Jak korzystać z Google Authenticator na swoim komputerze Jak korzystać z Google Authenticator na swoim komputerze]()

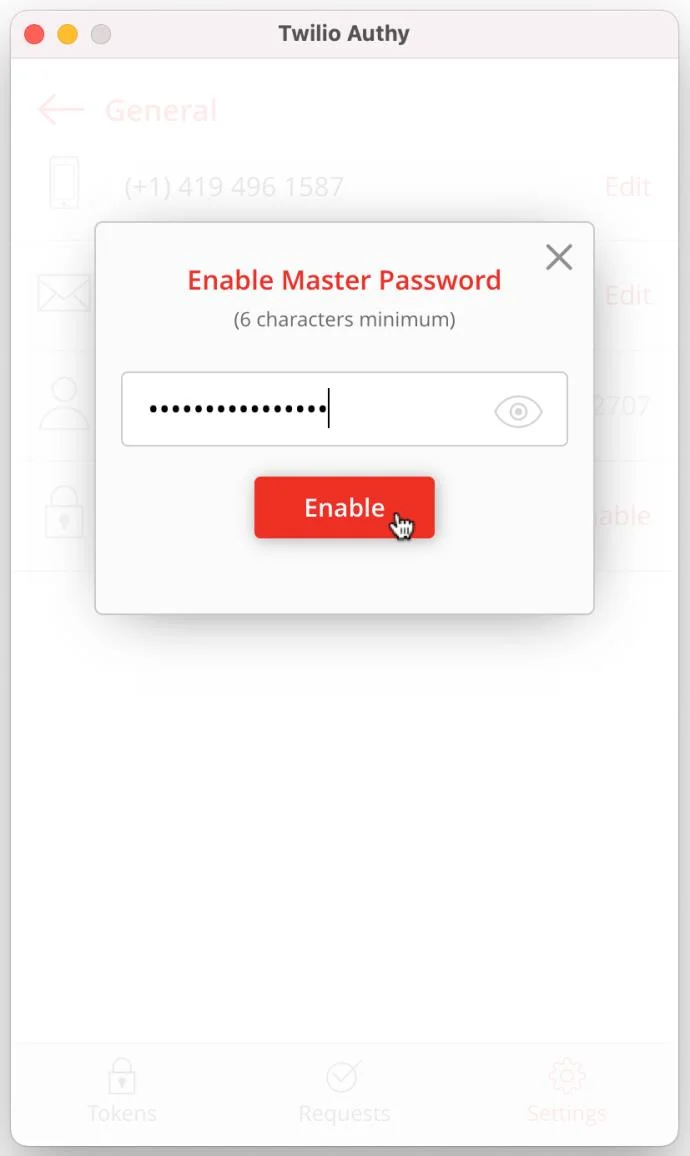

- Wprowadź żądane hasło główne w odpowiednim polu i kliknij „Włącz”.

![Jak korzystać z Google Authenticator na swoim komputerze Jak korzystać z Google Authenticator na swoim komputerze]()

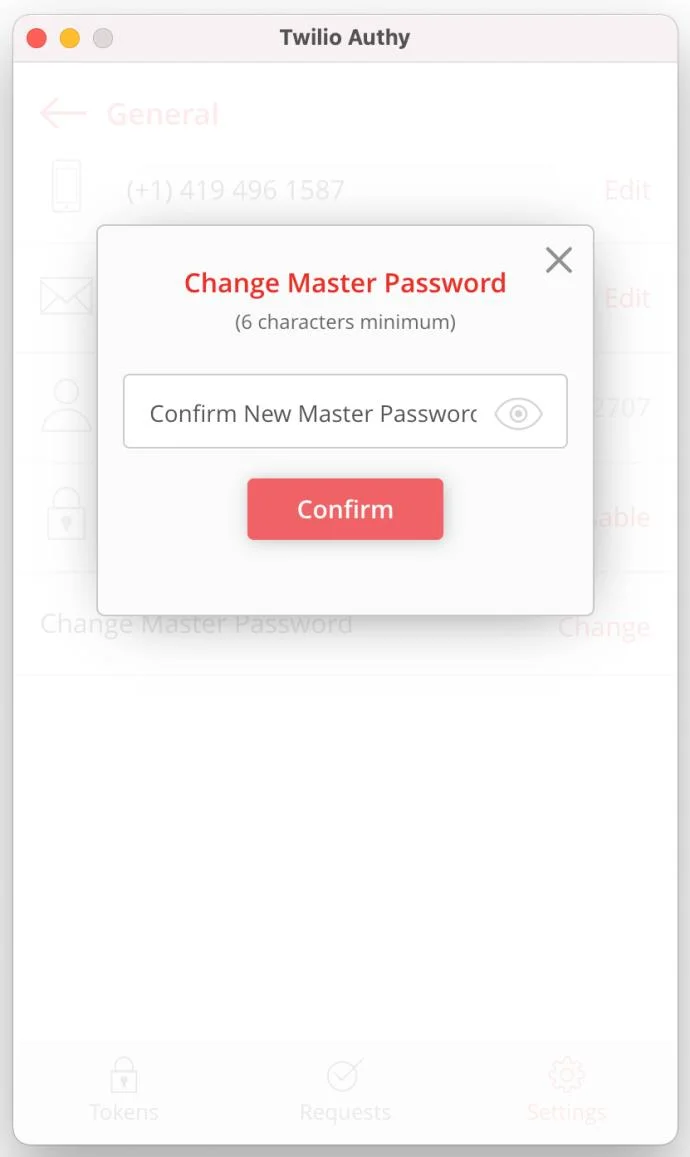

- Potwierdź hasło główne, wpisując je ponownie w odpowiednim polu, a następnie kliknij „Potwierdź” , aby je zapisać.

![Jak korzystać z Google Authenticator na swoim komputerze Jak korzystać z Google Authenticator na swoim komputerze]()

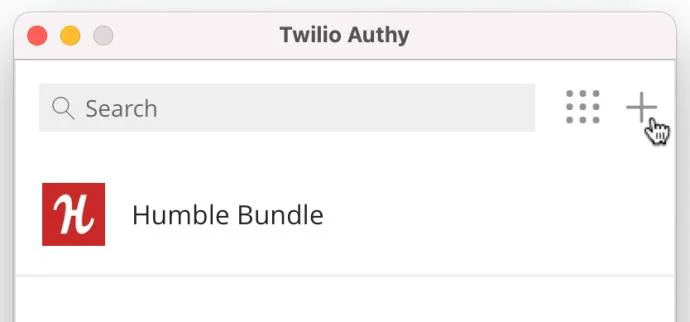

- Masz teraz ustawione hasło główne na swoim koncie Authy. Następnie kliknij ikonę „+”, aby rozpocząć dodawanie żądanego konta uwierzytelniającego.

![Jak korzystać z Google Authenticator na swoim komputerze Jak korzystać z Google Authenticator na swoim komputerze]()

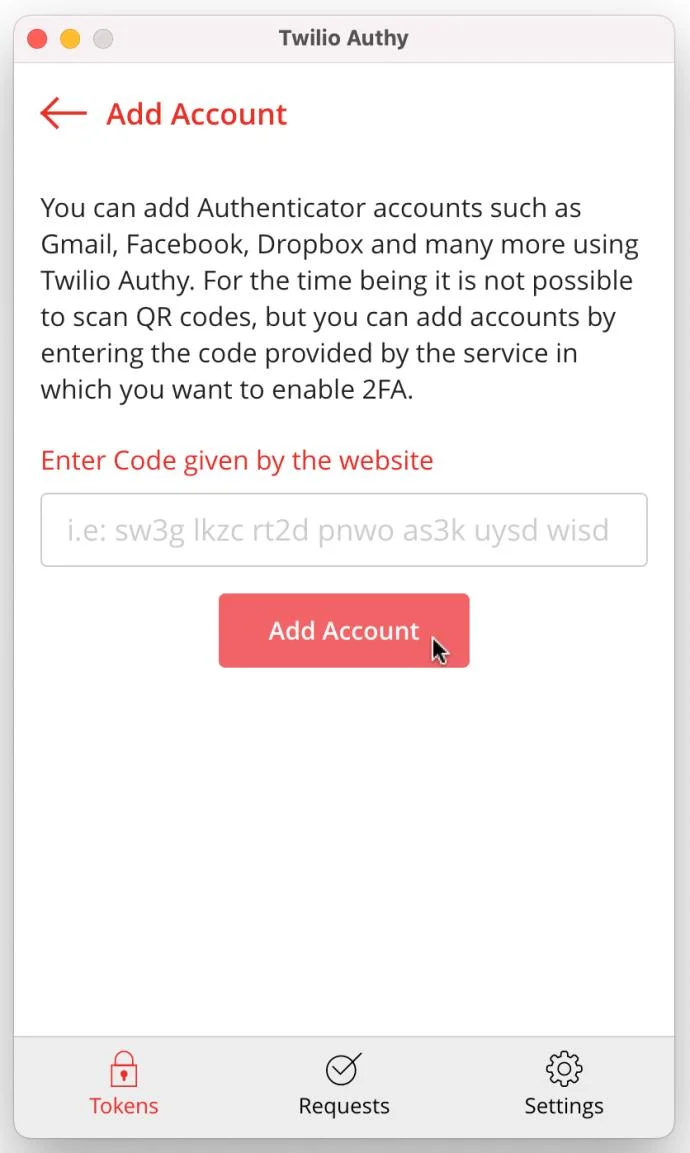

- Authy obecnie nie czyta kodów QR. Postępuj zgodnie z procedurami żądanej aplikacji, aby skonfigurować 2FA. Skopiuj podany kod ASCII. Wklej kod w polu Authy code, a następnie kliknij „Dodaj konto”.

![Jak korzystać z Google Authenticator na swoim komputerze Jak korzystać z Google Authenticator na swoim komputerze]()

Jeśli wykonałeś powyższe kroki w Authy, aby dodać aplikacje 2FA lub konta logowania, powinny one teraz pojawić się na liście kont Authy. Authy na komputerze stacjonarnym nie działa z kodami QR, ponieważ nie może ich zeskanować . Niezależnie od tego, fajną rzeczą w Authy jest to, że nie wymaga przeglądarki z dodatkowym rozszerzeniem, ponieważ jest to rzeczywista aplikacja komputerowa/mobilna.

Weryfikacja dwuetapowa (znana również jako 2FA lub uwierzytelnianie dwuskładnikowe) nie jest doskonała, ale znacznie poprawia bezpieczeństwo online na dowolnym komputerze stacjonarnym, niezależnie od tego, czy jest to system Linux, Windows 10 czy macOS. Authy to doskonała alternatywa dla aplikacji mobilnej lub rozszerzenia/dodatku do przeglądarki. Dodaj opcję 2FA do wybranej aplikacji, a następnie przejdź do aplikacji Authy, aby ją skonfigurować!