Jak włączyć IPv6 na routerze TP-Link Wi-Fi 6?

Jak znaleźć ustawienia IPv6 na moim routerze TP-Link Wi-Fi 6? Jak włączyć IPv6 na routerze TP-Link i zmienić wszystkie powiązane ustawienia.

Zapora Windows Defender z zabezpieczeniami zaawansowanymi to narzędzie, które zapewnia szczegółową kontrolę nad regułami stosowanymi przez Zaporę Windows Defender . Możesz przeglądać wszystkie reguły używane przez Zaporę Windows Defender , zmieniać ich właściwości, tworzyć nowe reguły lub wyłączać istniejące. W tym samouczku opisujemy, jak otworzyć Zaporę Windows Defender z zabezpieczeniami zaawansowanymi , jak się obejść i porozmawiać o dostępnych typach reguł i rodzaju ruchu, który filtrują.

Zawartość

UWAGA: Ten przewodnik dotyczy systemów Windows 10, Windows 7 i Windows 8.1. Jeśli nie znasz posiadanej wersji systemu Windows, przeczytaj ten samouczek: Jaką wersję systemu Windows mam zainstalowaną? .

Co to jest Zapora Windows Defender z zabezpieczeniami zaawansowanymi?

Najpierw wyjaśnijmy nazwę. Natywna zapora w systemie Windows nosi nazwę Zapora systemu Windows Defender w systemie Windows 10, podczas gdy w systemach Windows 7 i Windows 8.1 zachowuje starą nazwę Zapora systemu Windows . Podobnie narzędzie, które omówimy w tym samouczku, nosi nazwę Zapora systemu Windows Defender z zabezpieczeniami zaawansowanymi w systemie Windows 10 i Zapora systemu Windows z zabezpieczeniami zaawansowanymi w systemie Windows 7 i Windows 8.1. Narzędzie wygląda i działa identycznie we wszystkich trzech wersjach systemu Windows. W tym artykule używamy zrzutów ekranu z systemu Windows 10 i używamy nazwy Windows Defender Firewall with Advanced Security , ale nasz samouczek jest ważny dla wszystkich trzech wersji systemu Windows.

Zapora Windows Defender pomaga zabezpieczyć urządzenie z systemem Windows, filtrując ruch sieciowy, który może wchodzić i wychodzić z urządzenia. Narzędzie jest zbudowane jako przystawka w konsoli Microsoft Management Console , a jego plik wykonywalny nosi nazwę wf.msc . Aby uzyskać więcej informacji na temat Zapory Windows Defender , przeczytaj Co to jest Zapora systemu Windows i jak ją włączyć lub wyłączyć? .

Panel sterowania zapewnia kilka podstawowych ustawień Zapory Windows Defender , a Zapora Windows Defender z zabezpieczeniami zaawansowanymi zapewnia dostęp do wszystkich jego funkcji. System Windows 10 wprowadził podstawowe ustawienia zapory w swojej aplikacji Ustawienia , ale w celu uzyskania pełnej kontroli nad zaporą Windows Defender wysyła Cię do zapory Windows Defender z zabezpieczeniami zaawansowanymi .

Jak uzyskać dostęp do zapory Windows Defender z zabezpieczeniami zaawansowanymi?

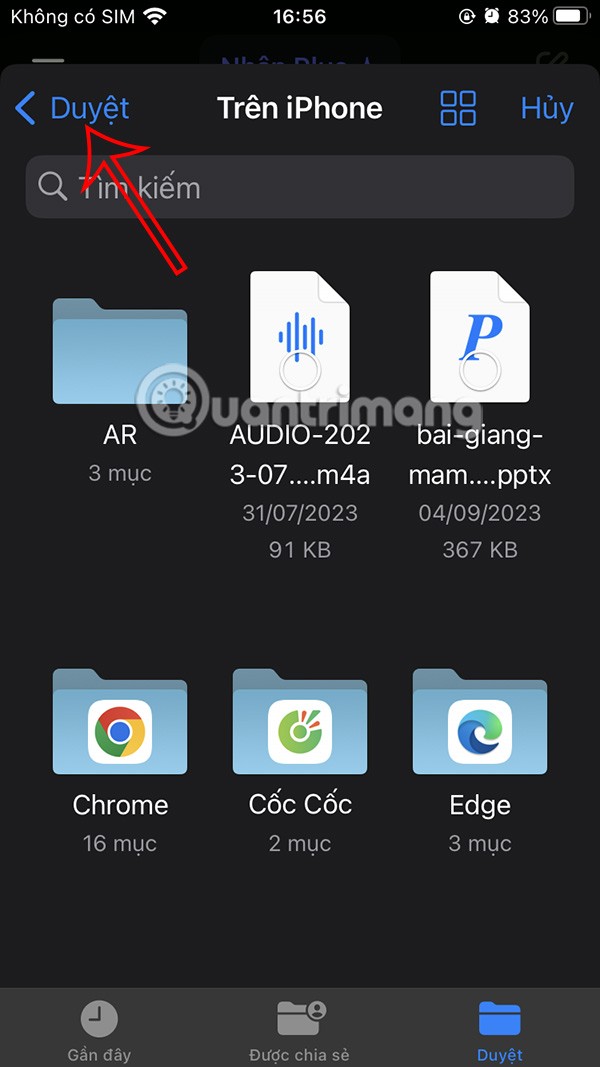

Najłatwiejszą metodą otwarcia Zapory Windows Defender z zabezpieczeniami zaawansowanymi we wszystkich trzech wersjach systemu Windows jest wyszukanie jej pliku wykonywalnego. Wpisz „wf.msc” w polu wyszukiwania systemu Windows i kliknij lub dotknij wyniku.

Otwórz zaporę Windows Defender z zabezpieczeniami zaawansowanymi, wyszukując wf.msc

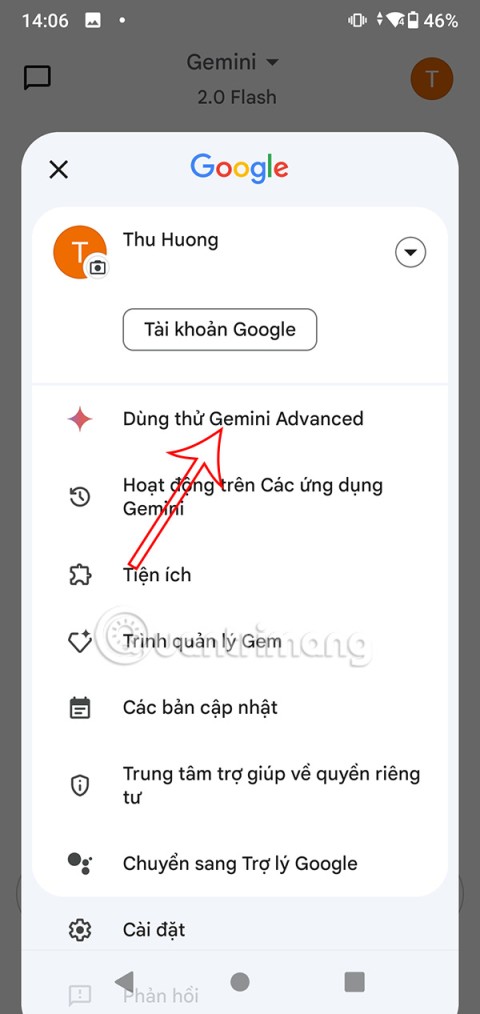

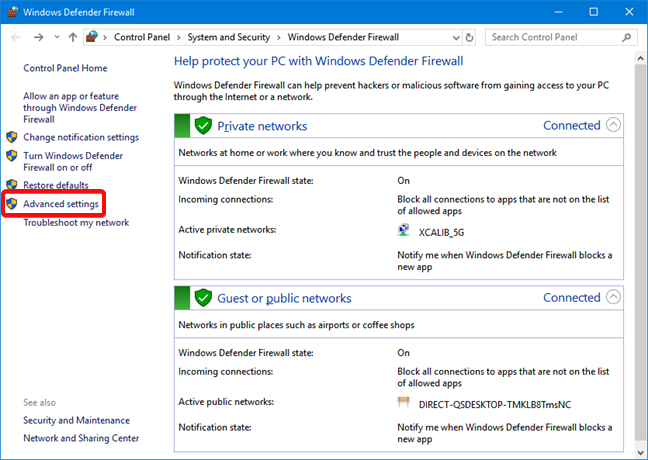

W Panelu sterowania możesz uzyskać dostęp do Zapory Windows Defender z zabezpieczeniami zaawansowanymi , przechodząc do „System i zabezpieczenia -> Zapora Windows Defender”, a następnie klikając lub dotykając Ustawienia zaawansowane .

Otwórz ustawienia zaawansowane w Zaporze Windows Defender

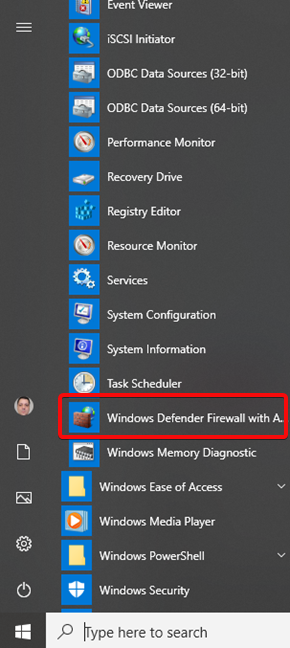

W systemie Windows 10 skrót do Zapory systemu Windows Defender z zabezpieczeniami zaawansowanymi można znaleźć w menu Start , korzystając z następującej ścieżki: „Menu Start → Narzędzia administracyjne systemu Windows → Zapora systemu Windows Defender z zabezpieczeniami zaawansowanymi”.

Zapora Windows Defender z zabezpieczeniami zaawansowanymi w menu Start systemu Windows 10

Co można zrobić z Zaporą Windows Defender z zabezpieczeniami zaawansowanymi?

Narzędzie zapewnia dostęp do wszystkich funkcji Zapory Windows Defender . Oto niektóre korzyści z jego używania:

Zapora Windows Defender z zabezpieczeniami zaawansowanymi zapewnia korzyści dzięki następującym funkcjom:

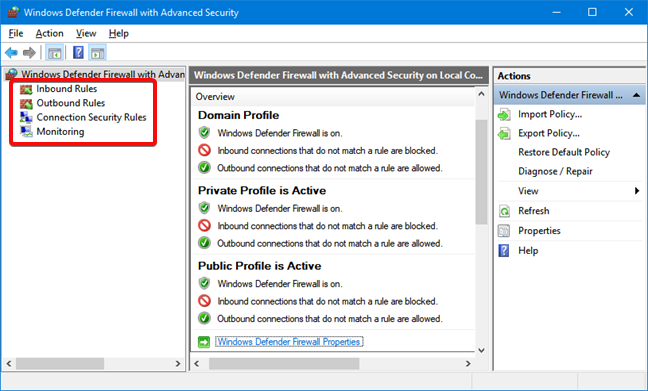

Zaawansowane ustawienia Zapory systemu Windows Defender

Jakie są zasady ruchu przychodzącego i wychodzącego?

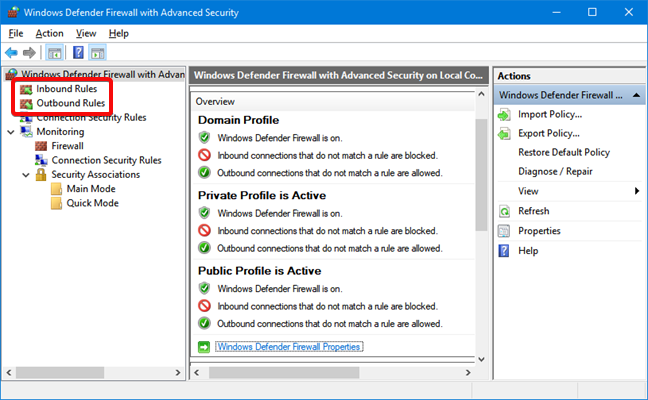

Aby zapewnić potrzebne bezpieczeństwo, Zapora systemu Windows Defender ma standardowy zestaw reguł dla ruchu przychodzącego i wychodzącego, które są włączane w zależności od lokalizacji podłączonej sieci .

Reguły ruchu przychodzącego są stosowane do ruchu przychodzącego z sieci i Internetu do komputera lub urządzenia z systemem Windows. Reguły ruchu wychodzącego dotyczą ruchu z Twojego komputera do sieci lub Internetu.

Reguły te można skonfigurować tak, aby były specyficzne dla komputerów, użytkowników, programów, usług, portów lub protokołów. Możesz także określić, do jakiego typu karty sieciowej (np. bezprzewodowa, kablowa, wirtualna sieć prywatna) lub profilu użytkownika jest stosowana.

W Zaporze Windows Defender z zabezpieczeniami zaawansowanymi można uzyskać dostęp do wszystkich reguł i edytować ich właściwości. Wszystko, co musisz zrobić, to kliknąć lub dotknąć odpowiednią sekcję w lewym panelu.

Reguły przychodzące i wychodzące dla Zapory Windows Defender

Reguły używane przez Zaporę Windows Defender można włączyć lub wyłączyć. Te, które są włączone lub aktywne, są zaznaczone zielonym polem wyboru w kolumnie Nazwa .

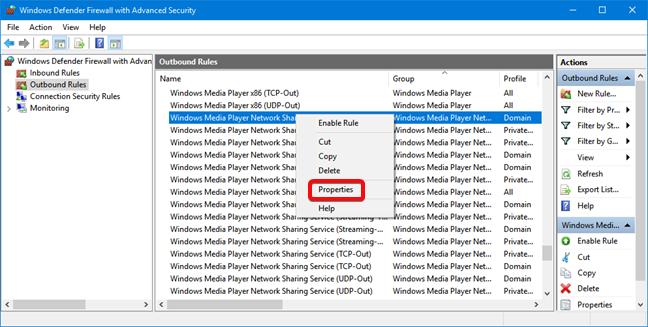

Jako przykład wybierzmy jedną z reguł usługi udostępniania sieci Windows Media Player . Jeśli zarządzasz biblioteką multimediów na urządzeniu z systemem Windows za pomocą programu Windows Media Player , możesz zdecydować się na udostępnienie jej przez sieć. Reguły w tym celu są domyślnie wyłączone (przy ich nazwach brakuje zielonego pola wyboru).

Jeśli chcesz dowiedzieć się więcej o określonej regule i zobaczyć jej właściwości, kliknij ją prawym przyciskiem myszy i wybierz Właściwości lub wybierz ją i naciśnij Właściwości w kolumnie po prawej stronie, która zawiera listę akcji dostępnych do wyboru.

Otwórz Właściwości reguły Zapory Windows Defender

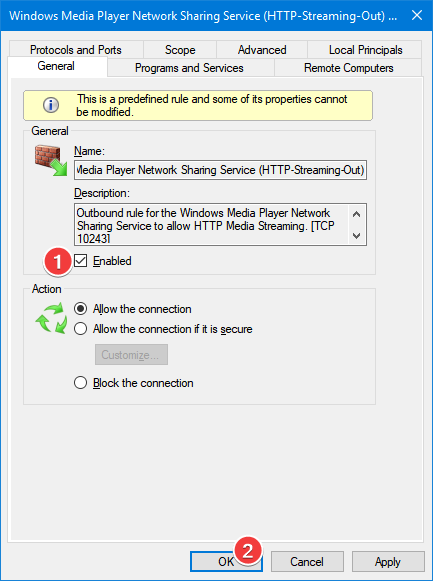

W oknie Właściwości znajdziesz pełne informacje o wybranej regule, o tym, co robi i kiedy jest stosowana. Możesz także edytować jego właściwości i zmieniać dowolny z dostępnych parametrów. Aby włączyć regułę w naszym przykładzie, zaznacz pole wyboru Włączone i naciśnij przycisk OK .

Włącz regułę zapory Windows Defender

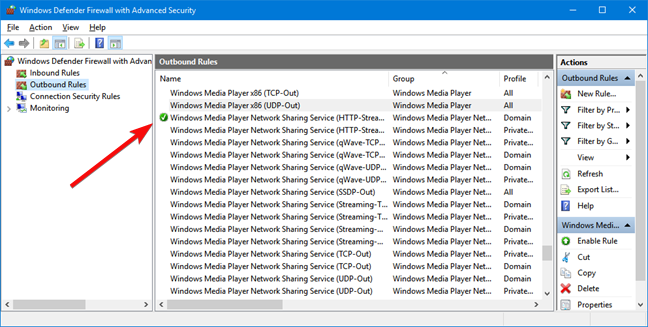

Kiedy wracamy do okna Zapora Windows Defender z zabezpieczeniami zaawansowanymi , reguła ma zielone pole wyboru pokazujące, że jest włączona.

Włączona reguła w Zaporze Windows Defender

Więcej informacji na temat zarządzania tymi regułami można znaleźć w artykule Jak dodawać i zarządzać regułami w Zaporze systemu Windows z zabezpieczeniami zaawansowanymi .

Jakie są zasady bezpieczeństwa połączeń?

Reguły bezpieczeństwa połączeń służą do zabezpieczania ruchu między dwoma komputerami podczas przechodzenia przez sieć. Przykładem może być reguła, która określa, że połączenia między dwoma określonymi komputerami muszą być szyfrowane. Reguły te określają, jak i kiedy komputery są uwierzytelniane przy użyciu protokołu IPsec (Internet Security Protocol).

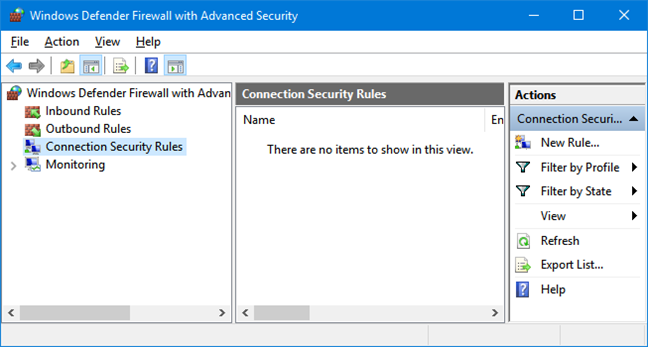

Podczas gdy reguły ruchu przychodzącego lub wychodzącego są stosowane tylko do jednego komputera, reguły zabezpieczeń połączeń wymagają, aby oba komputery miały zdefiniowane i włączone te same reguły. Jeśli chcesz sprawdzić, czy na Twoim komputerze są takie reguły, kliknij lub naciśnij „Reguły bezpieczeństwa połączeń” na panelu po lewej stronie. Domyślnie takie reguły nie są zdefiniowane na komputerach i urządzeniach z systemem Windows. Są one zwykle używane w środowiskach biznesowych, a administrator sieci ustala takie reguły.

Reguły bezpieczeństwa połączeń w Zaporze Windows Defender

Zapora Windows Defender z zabezpieczeniami zaawansowanymi — co monitoruje?

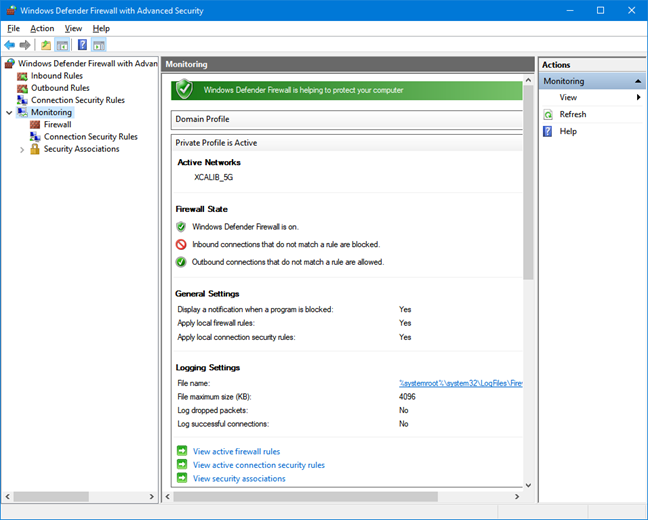

Zapora Windows Defender z zabezpieczeniami zaawansowanymi zawiera również niektóre funkcje monitorowania. W sekcji Monitorowanie można znaleźć następujące informacje: aktywne reguły zapory (zarówno przychodzące, jak i wychodzące), aktywne reguły bezpieczeństwa połączeń oraz aktywne powiązania bezpieczeństwa.

Monitorowanie w Zaporze Windows Defender

Należy zauważyć, że sekcja Monitorowanie pokazuje tylko aktywne reguły dla bieżącej lokalizacji sieciowej. Jeśli istnieją reguły, które są włączone dla innych lokalizacji sieciowych, nie zobaczysz ich w tej sekcji.

Jakie reguły chcesz w Zaporze Windows Defender?

Sprawdziliśmy wszystko, co można znaleźć w Zaporze Windows Defender z zabezpieczeniami zaawansowanymi . Teraz, gdy znasz już rodzaje reguł, które istnieją na urządzeniu z systemem Windows, możesz dowiedzieć się więcej o dodawaniu reguł zapory i zarządzaniu nimi . Daj nam znać w komentarzu poniżej, jakie reguły chcesz skonfigurować dla zapory Windows Defender .

Jak znaleźć ustawienia IPv6 na moim routerze TP-Link Wi-Fi 6? Jak włączyć IPv6 na routerze TP-Link i zmienić wszystkie powiązane ustawienia.

Jak uruchomić dowolną aplikację jako administrator w systemie Windows 11. Jak używać CMD, PowerShell lub Windows Terminal do uruchamiania programu jako administrator.

Przewodnik po wszystkich metodach uruchamiania aplikacji Informacje o systemie (msinfo32.exe) w systemie Windows 10, 7 i 8. Poznaj skróty i polecenia uruchamiające msinfo32.

Internet Explorer 11 to ostatnia wersja tej przeglądarki Microsoft. Oto jak pobrać i zainstalować przeglądarkę Internet Explorer 11 w systemie Windows 7, Windows 8.1 i Windows 10.

Jak umieścić w pełnym ekranie Google Chrome i inne przeglądarki: Mozilla Firefox, Microsoft Edge i Opera. Jak wyjść z trybu pełnoekranowego.

Jak zmienić format zrzutu ekranu na smartfonach i tabletach z Androidem, z PNG na JPG lub z JPG na PNG. Zobacz jak to zrobić krok po kroku.

Jak włączyć wtyczkę Java Runtime we wszystkich głównych przeglądarkach internetowych dla systemu Windows: Google Chrome, Firefox, Opera, Internet Explorer i Microsoft Edge.

Dowiedz się, jak rozwiązać problem z aplikacjami Windows 10, które nie wyświetlają się w menu Start. Znajdź skuteczne rozwiązania dotyczące ikon pobierania i brakujących kafelków.

Jak przywrócić domyślne skróty i domyślne ikony systemu Windows. Przewodnik dotyczy zarówno systemu Windows 10, jak i Windows 11.

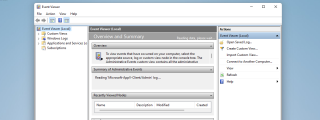

Jak otworzyć Podgląd zdarzeń z CMD, korzystając z eventvwr.msc, polecenia eventvwr oraz wielu innych metod i skrótów.

Co to jest rozszerzenie Microsoft Edge? Jak uzyskać rozszerzenia. Jak skonfigurować rozszerzenia Edge. Jak ukryć lub usunąć rozszerzenia w Edge.

Gdzie jest Kosz w Windows 10 i 11? Wszystkie sposoby jego otwarcia, w tym dostęp do ukrytego folderu $Recycle.Bin na dysku.

Jak otworzyć Panel sterowania w systemie Windows 10 i Windows 11. W pełni zaprezentowane polecenia i skróty do jego otwierania.

Jak zwiększyć lub zmniejszyć jasność w systemie Windows 10 za pomocą klawiatury, szybkich akcji systemu Windows 10s, aplikacji Ustawienia i więcej. Poznaj różne metody dostosowywania jasności ekranu.

Zobacz listę wszystkich kont użytkowników istniejących na komputerze z systemem Windows, w tym użytkowników ukrytych lub wyłączonych. Jak używać polecenia Net User.

Jeśli nie potrzebujesz już korzystać z Galaxy AI na swoim telefonie Samsung, możesz wyłączyć tę funkcję, wykonując bardzo prostą czynność. Oto instrukcje dotyczące wyłączania Galaxy AI na telefonach Samsung.

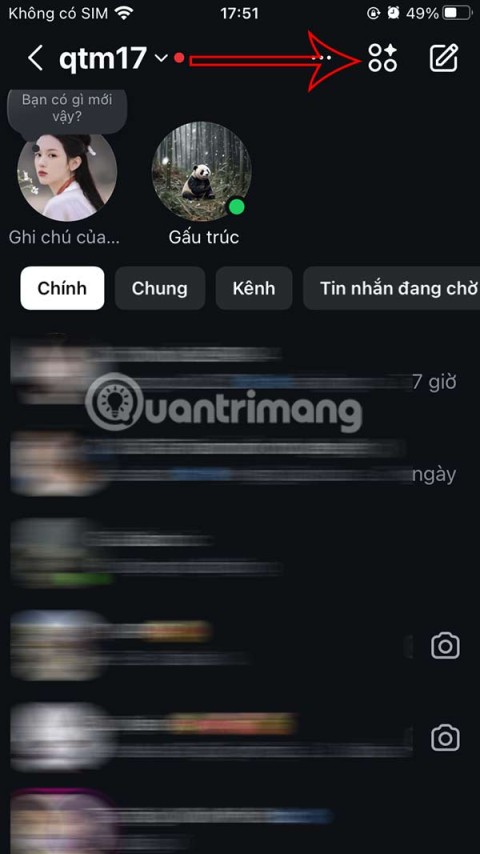

Jeśli nie potrzebujesz żadnej postaci AI na Instagramie, możesz ją szybko usunąć. Oto przewodnik po usuwaniu postaci AI z Instagrama.

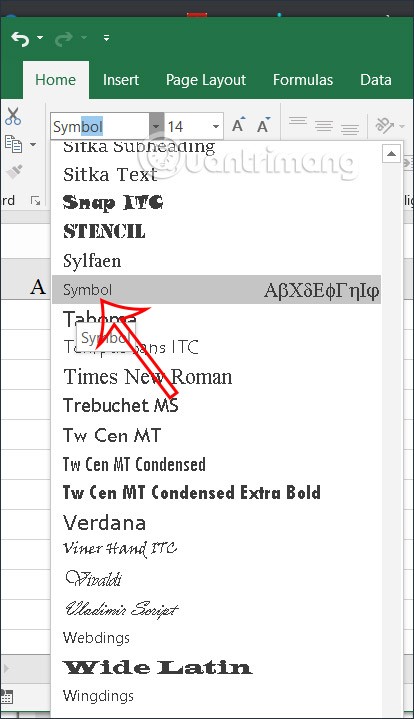

Symbol delty w programie Excel, znany również jako symbol trójkąta, jest często używany w tabelach danych statystycznych do wyrażania rosnących lub malejących liczb albo dowolnych danych zależnie od życzenia użytkownika.

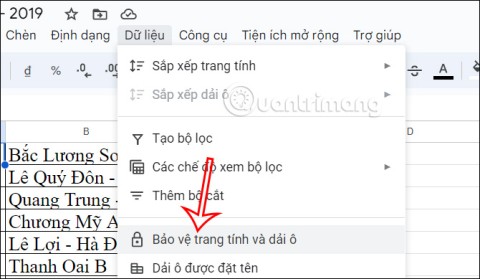

Oprócz udostępniania pliku Arkuszy Google zawierającego wszystkie wyświetlane arkusze, użytkownicy mogą zdecydować się na udostępnienie obszaru danych Arkuszy Google lub udostępnienie arkusza w Arkuszach Google.

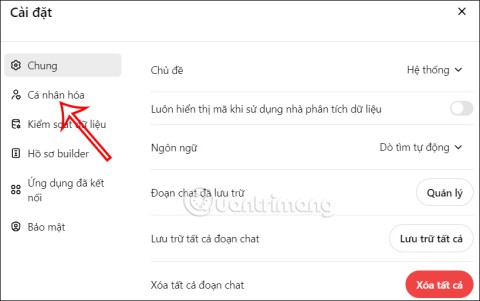

Użytkownicy mogą także dostosować ustawienia tak, aby pamięć ChatGPT była wyłączana w dowolnym momencie, zarówno w wersji mobilnej, jak i komputerowej. Oto instrukcje dotyczące wyłączania pamięci ChatGPT.

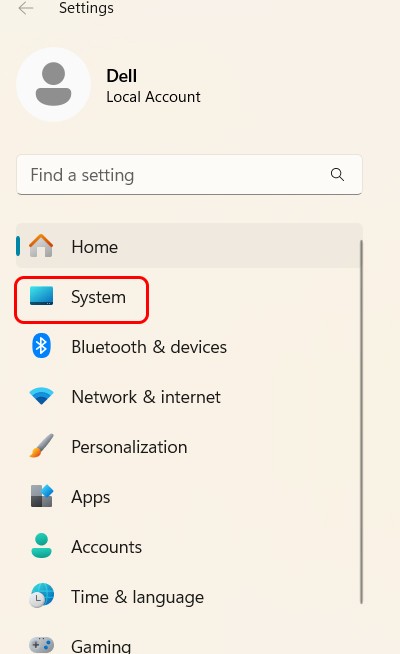

Domyślnie usługa Windows Update automatycznie sprawdza dostępność aktualizacji. Możesz także zobaczyć, kiedy miała miejsce ostatnia aktualizacja. Poniżej znajdziesz instrukcje, jak sprawdzić, kiedy system Windows został ostatnio zaktualizowany.

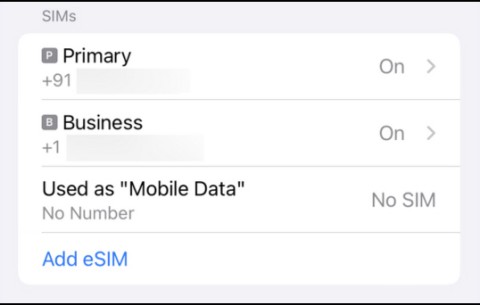

Generalnie rzecz biorąc, operacja usunięcia karty eSIM na iPhonie jest dla nas równie prosta do wykonania. Oto instrukcje dotyczące usuwania karty eSIM z iPhone'a.

Użytkownicy iPhone'a oprócz zapisywania zdjęć Live Photos w formie filmów mogą bardzo łatwo przekonwertować zdjęcia Live Photos do formatu Boomerang.

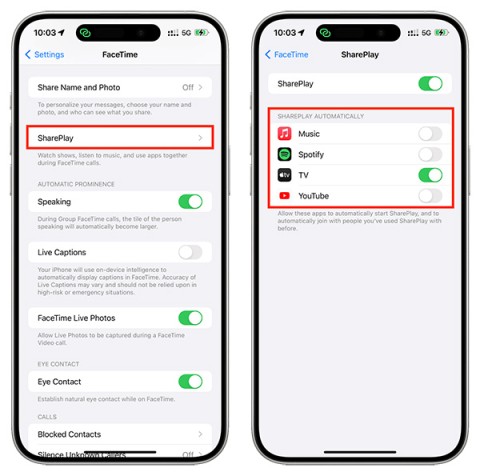

Wiele aplikacji automatycznie włącza funkcję SharePlay podczas rozmów FaceTime, co może spowodować przypadkowe naciśnięcie niewłaściwego przycisku i zrujnowanie połączenia wideo.

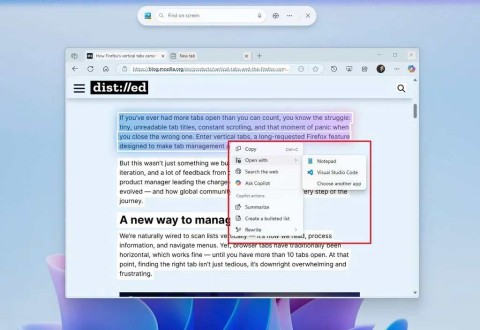

Po włączeniu funkcji Kliknij, aby wykonać funkcja ta działa, rozpoznaje tekst lub obraz, w który kliknięto, i na tej podstawie podejmuje odpowiednie działania kontekstowe.

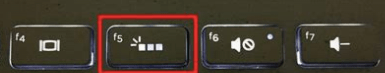

Włączenie podświetlenia klawiatury sprawi, że będzie ona świecić, co jest przydatne podczas pracy w warunkach słabego oświetlenia lub sprawi, że kącik gracza będzie wyglądał bardziej stylowo. Poniżej możesz wybrać jeden z czterech sposobów włączania podświetlenia klawiatury laptopa.

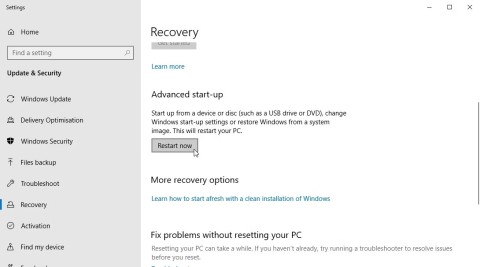

Istnieje wiele sposobów na przejście do trybu awaryjnego w systemie Windows 10, na wypadek gdybyś nie mógł wejść do systemu Windows i się do niego dostać. Aby przejść do trybu awaryjnego systemu Windows 10 podczas uruchamiania komputera, zapoznaj się z poniższym artykułem z serwisu WebTech360.

Grok AI rozszerzył swój generator zdjęć AI, aby umożliwić przekształcanie osobistych zdjęć w nowe style, np. tworzenie zdjęć w stylu Studio Ghibli ze słynnymi filmami animowanymi.

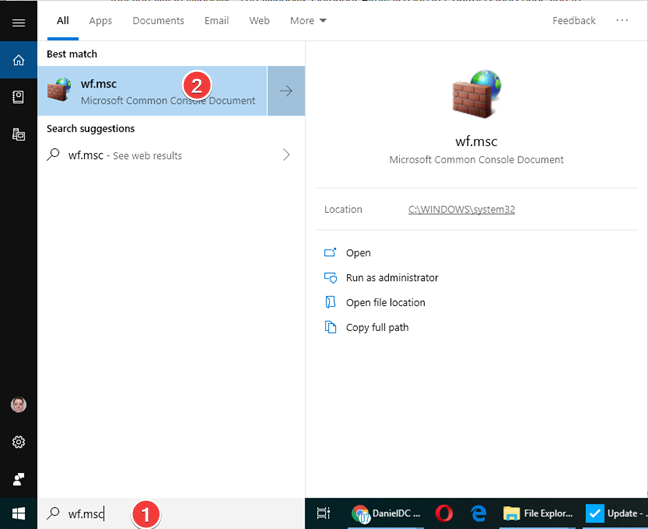

Użytkownicy usługi Google One AI Premium mogą skorzystać z miesięcznego bezpłatnego okresu próbnego, w trakcie którego mogą się zarejestrować i zapoznać z wieloma ulepszonymi funkcjami, takimi jak asystent Gemini Advanced.

Począwszy od systemu iOS 18.4 firma Apple umożliwia użytkownikom decydowanie, czy w przeglądarce Safari mają być wyświetlane ostatnie wyszukiwania.