Jak odzyskać dostęp do dysku twardego, naprawić błąd uniemożliwiający otwarcie dysku twardego

W tym artykule pokażemy Ci, jak odzyskać dostęp do dysku twardego w przypadku awarii. Sprawdźmy!

Obecnie hakerowi bardzo łatwo jest włamać się na niezabezpieczoną stronę internetową. Nawet pojedyncza luka w witrynie lub aplikacji ułatwia hakerowi zhakowanie go różnymi metodami. A atak DDoS jest jedną z powszechnie stosowanych metod do tego samego. Korzystając z ataku DDoS, każda niewielka strona internetowa może bardzo łatwo ulec awarii. Więc zrozummy to głębiej.

Zawartość

Zanim nauczysz się, jak przeprowadzić atak DDoS, musisz zrozumieć, czym jest atak DDoS.

DDoS oznacza „ D istributed D enial O f S erwis”. Atak DDoS to cyberatak, w którym sprawca próbuje uniemożliwić zamierzonym użytkownikom dostęp do strony internetowej, sieci lub maszyny poprzez tymczasowe zakłócenie usług hosta podłączonego do Internetu. Takie ataki są zwykle przeprowadzane poprzez uderzanie w docelowy zasób, taki jak serwery WWW, sieci, e-maile itp., ze zbyt dużą liczbą żądań w tym samym czasie. Z tego powodu serwer nie odpowiada na wszystkie żądania jednocześnie i prowadzi do jego awarii lub spowolnienia.

Każdy serwer ma predefiniowaną zdolność obsługi żądań na raz i może obsłużyć tylko taką liczbę żądań w tym czasie. W celu przeprowadzenia ataku DDoS na serwer, jednorazowo do serwera wysyłana jest duża liczba żądań. W związku z tym transmisja danych pomiędzy serwerem a użytkownikiem zostaje rozłączona. W rezultacie witryna zawiesza się lub tymczasowo przestaje działać, ponieważ traci przydzieloną przepustowość.

Atakowi DDoS można zapobiec poprzez:

Poniżej przedstawiono narzędzia powszechnie używane do przeprowadzania ataku DDoS.

1. Nemesy

Służy do generowania losowych pakietów. Działa na oknach. Ze względu na charakter programu, jeśli masz program antywirusowy, najprawdopodobniej zostanie on wykryty jako wirus.

2. Ziemia i LaTierra

To narzędzie służy do fałszowania adresów IP i otwierania połączeń TCP .

3. Pantera

To narzędzie może być użyte do zalania sieci ofiary wieloma pakietami UDP .

Jeśli chcesz wiedzieć, jak przeprowadzić atak DDoS i usunąć dowolną witrynę, czytaj dalej ten artykuł, ponieważ w tym artykule podano metodę krok po kroku, aby wykonać atak DDoS za pomocą wiersza polecenia (CMD).

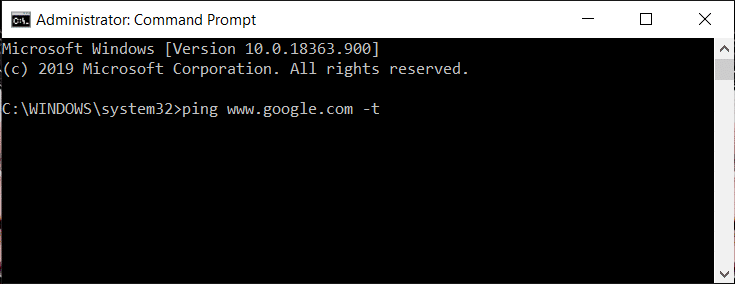

Aby przeprowadzić atak DDoS na stronę internetową za pomocą wiersza poleceń (CMD), wykonaj następujące kroki:

Uwaga : Aby wykonać ten atak, powinieneś mieć dobre połączenie internetowe z nieograniczoną przepustowością.

1. Wybierz witrynę, na której chcesz przeprowadzić atak DDoS.

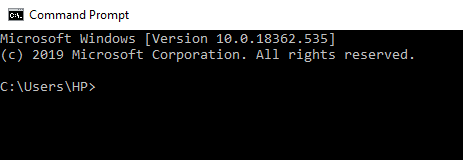

2. Znajdź adres IP tej witryny, wykonując następujące kroki.

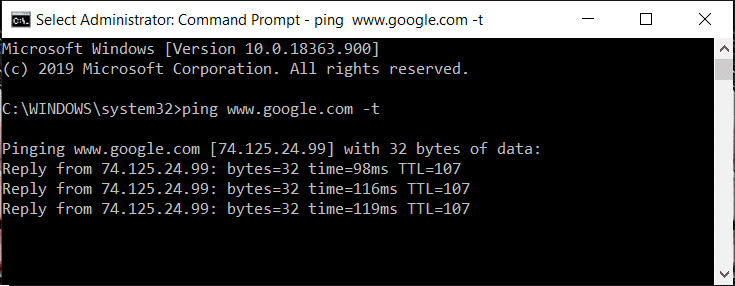

b. Wpisz poniższe polecenie i naciśnij klawisz Enter.

pinguj www.google.com – t

Uwaga: Zastąp www.google.com witryną, na której chcesz przeprowadzić atak DDoS.

C. W wyniku zobaczysz adres IP wybranej strony internetowej.

Uwaga : adres IP będzie wyglądał następująco: xxx.xxx.xxx.xxx

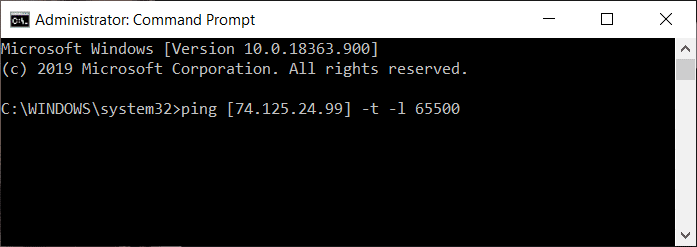

3. Po uzyskaniu adresu IP wpisz poniższe polecenie w wierszu poleceń.

ping [adres ip wybranej strony internetowej] –t –l 65500

Korzystając z powyższego polecenia, komputer ofiary zostanie pingowany nieskończonymi pakietami danych o wartości 65500.

W powyższym poleceniu:

4. Naciśnij przycisk Enter, aby uruchomić polecenie i upewnij się, że uruchamiasz polecenie przez wiele godzin.

Uwaga: Aby atak był skuteczniejszy, powinieneś przeprowadzić atak na stronę ofiary za pomocą pingów z więcej niż jednego komputera. Aby to zrobić, po prostu uruchom to samo powyższe polecenie na wielu komputerach jednocześnie.

5. Teraz odwiedź stronę po 2 lub 3 godzinach. Zauważysz, że strona jest chwilowo niedostępna lub serwer wyświetla tam niedostępną wiadomość.

Tak więc, uważnie wykonując każdy krok, będziesz w stanie przeprowadzić udany atak DDoS na stronę internetową, używając tylko wiersza polecenia, aby ją wyłączyć lub tymczasowo zawiesić.

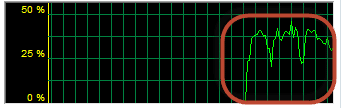

Możesz również zobaczyć efekt ataku DDoS na zaatakowaną stronę internetową za pomocą menedżera zadań i przeglądając aktywność sieciową.

Aby zobaczyć efekt ataku DDoS na atakowaną witrynę, wykonaj następujące kroki.

1. Otwórz menedżera zadań na komputerze.

2. Kliknij prawym przyciskiem myszy i wybierz Uruchom menedżera zadań .

3. Pod paskiem menu zauważysz sześć zakładek. Kliknij Sieć

4. Zobaczysz wyniki podobne do wyników pokazanych na poniższym rysunku.

Przeczytaj także: Jak zainstalować powłokę Linux Bash w systemie Windows 10

Wniosek jest taki, że jeśli atak DDoS na zaatakowaną witrynę zakończy się sukcesem , będziesz mógł zaobserwować wzmożoną aktywność sieciową, którą możesz łatwo zweryfikować z zakładki sieciowej menedżera zadań.

W tym artykule pokażemy Ci, jak odzyskać dostęp do dysku twardego w przypadku awarii. Sprawdźmy!

Na pierwszy rzut oka AirPodsy wyglądają jak każde inne prawdziwie bezprzewodowe słuchawki douszne. Ale wszystko się zmieniło, gdy odkryto kilka mało znanych funkcji.

Firma Apple wprowadziła system iOS 26 — dużą aktualizację z zupełnie nową obudową ze szkła matowego, inteligentniejszym interfejsem i udoskonaleniami znanych aplikacji.

Studenci potrzebują konkretnego typu laptopa do nauki. Powinien być nie tylko wystarczająco wydajny, aby dobrze sprawdzać się na wybranym kierunku, ale także kompaktowy i lekki, aby można go było nosić przy sobie przez cały dzień.

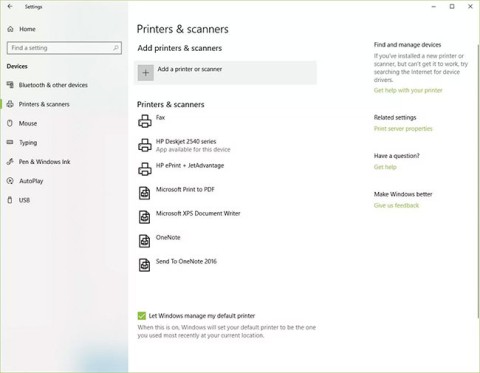

Dodanie drukarki do systemu Windows 10 jest proste, choć proces ten w przypadku urządzeń przewodowych będzie się różnić od procesu w przypadku urządzeń bezprzewodowych.

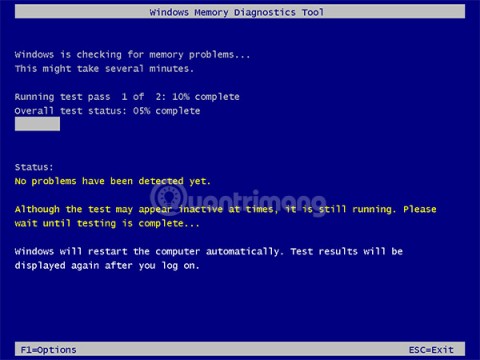

Jak wiadomo, pamięć RAM to bardzo ważny element sprzętowy komputera, który przetwarza dane i jest czynnikiem decydującym o szybkości laptopa lub komputera stacjonarnego. W poniższym artykule WebTech360 przedstawi Ci kilka sposobów sprawdzania błędów pamięci RAM za pomocą oprogramowania w systemie Windows.

Telewizory Smart TV naprawdę podbiły świat. Dzięki tak wielu świetnym funkcjom i możliwościom połączenia z Internetem technologia zmieniła sposób, w jaki oglądamy telewizję.

Lodówki to powszechnie stosowane urządzenia gospodarstwa domowego. Lodówki zazwyczaj mają dwie komory: komora chłodna jest pojemna i posiada światło, które włącza się automatycznie po każdym otwarciu lodówki, natomiast komora zamrażarki jest wąska i nie posiada światła.

Na działanie sieci Wi-Fi wpływa wiele czynników poza routerami, przepustowością i zakłóceniami. Istnieje jednak kilka sprytnych sposobów na usprawnienie działania sieci.

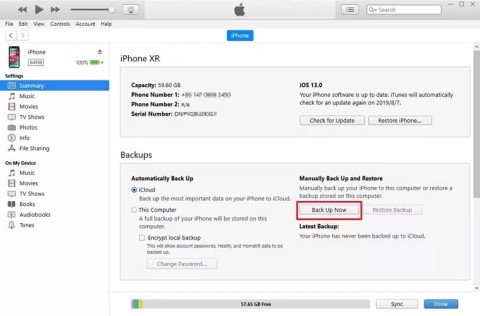

Jeśli chcesz powrócić do stabilnej wersji iOS 16 na swoim telefonie, poniżej znajdziesz podstawowy przewodnik, jak odinstalować iOS 17 i obniżyć wersję iOS 17 do 16.

Jogurt jest wspaniałym produktem spożywczym. Czy warto jeść jogurt codziennie? Jak zmieni się Twoje ciało, gdy będziesz jeść jogurt codziennie? Przekonajmy się razem!

W tym artykule omówiono najbardziej odżywcze rodzaje ryżu i dowiesz się, jak zmaksymalizować korzyści zdrowotne, jakie daje wybrany przez Ciebie rodzaj ryżu.

Ustalenie harmonogramu snu i rutyny związanej z kładzeniem się spać, zmiana budzika i dostosowanie diety to niektóre z działań, które mogą pomóc Ci lepiej spać i budzić się rano o odpowiedniej porze.

Proszę o wynajem! Landlord Sim to mobilna gra symulacyjna dostępna na systemy iOS i Android. Wcielisz się w rolę właściciela kompleksu apartamentowego i wynajmiesz mieszkania, a Twoim celem jest odnowienie wnętrz apartamentów i przygotowanie ich na przyjęcie najemców.

Zdobądź kod do gry Bathroom Tower Defense Roblox i wymień go na atrakcyjne nagrody. Pomogą ci ulepszyć lub odblokować wieże zadające większe obrażenia.