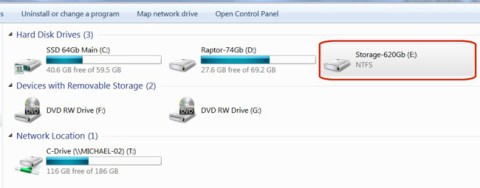

Jak odzyskać dostęp do dysku twardego, naprawić błąd uniemożliwiający otwarcie dysku twardego

W tym artykule pokażemy Ci, jak odzyskać dostęp do dysku twardego w przypadku awarii. Sprawdźmy!

Użytkownicy programu Excel muszą zachować czujność, ponieważ niedawno odkryto kampanię phishingową skierowaną przeciwko arkuszom kalkulacyjnym firmy Microsoft.

W ramach tej kampanii rozpowszechniana jest nowa, bezplikowa wersja niebezpiecznego trojana umożliwiającego zdalny dostęp. Rozprzestrzenia się ona poprzez lukę w zabezpieczeniach pakietu Microsoft 365 (dawniej Microsoft Office) i jest obecnie aktywnie wykorzystywana.

Hakerzy atakują Excela, aby rozprzestrzeniać niebezpieczne złośliwe oprogramowanie

Działając zawsze na pierwszej linii frontu, Fortiguard Labs firmy Fortinent odkryło kampanię phishingową skierowaną przeciwko użytkownikom programu Excel.

W ataku wykorzystano wiadomość e-mail zawierającą próbę wyłudzenia informacji, która wyglądała jak zamówienie wysyłkowe z dołączonym złośliwym arkuszem kalkulacyjnym Microsoft Excel. Po pobraniu i otwarciu arkusza kalkulacyjnego wykorzystywana jest luka umożliwiająca zdalne wykonanie kodu (CVE-2017-0199) w celu pobrania aplikacji HTML.

Po pobraniu aplikacja HTML zostanie uruchomiona i spróbuje pobrać inny plik – właściwe złośliwe oprogramowanie Remcos. Remcos to dość znany trojan umożliwiający zdalny dostęp, który może zapewnić atakującym bezpośredni dostęp do zainfekowanego komputera. To jeden z wielu niebezpiecznych typów złośliwego oprogramowania, które można kupić w eleganckich pakietach na podziemnych forach hakerskich.

Tym razem jednak badacz Xiaopeng Zhang odkrył bezplikową odmianę Remcos RAT, która działa w pamięci zainfekowanego systemu, dzięki czemu pozostaje niewykryta przez narzędzia antywirusowe. Dodaje również specjalny rejestr systemowy automatycznego uruchamiania, aby „utrzymać trwałość i kontrolę nad urządzeniem ofiary po ponownym uruchomieniu” — to kolejny przykład uporczywego złośliwego oprogramowania.

Operatorzy Remcos RAT mogą używać keyloggerów i rejestratorów ekranu w celu zbierania prywatnych informacji, dźwięku i innych danych. Następnie skradzione dane są szyfrowane i odsyłane do operatora, gdzie mogą zostać wykorzystane.

Aktualizuj pakiet Microsoft 365 i swój komputer, aby zachować bezpieczeństwo!

Niestety, badania nie wskazują, które konkretne wersje programu Microsoft Excel są podatne na tę lukę. Mimo że w notatce CVE-2017-0199 w sekcji „Znane konfiguracje oprogramowania, których dotyczy atak” wskazano starsze wersje programów Excel i Office, sekcja ta nie została zaktualizowana od momentu wykrycia tej kampanii phishingowej.

Jeśli więc masz wątpliwości, zaktualizuj pakiet Microsoft 365 i system operacyjny. Jeśli to możliwe, zaktualizuj pakiet Microsoft 365 do najnowszej wersji, aby zapewnić sobie maksymalny poziom bezpieczeństwa.

W tym artykule pokażemy Ci, jak odzyskać dostęp do dysku twardego w przypadku awarii. Sprawdźmy!

Na pierwszy rzut oka AirPodsy wyglądają jak każde inne prawdziwie bezprzewodowe słuchawki douszne. Ale wszystko się zmieniło, gdy odkryto kilka mało znanych funkcji.

Firma Apple wprowadziła system iOS 26 — dużą aktualizację z zupełnie nową obudową ze szkła matowego, inteligentniejszym interfejsem i udoskonaleniami znanych aplikacji.

Studenci potrzebują konkretnego typu laptopa do nauki. Powinien być nie tylko wystarczająco wydajny, aby dobrze sprawdzać się na wybranym kierunku, ale także kompaktowy i lekki, aby można go było nosić przy sobie przez cały dzień.

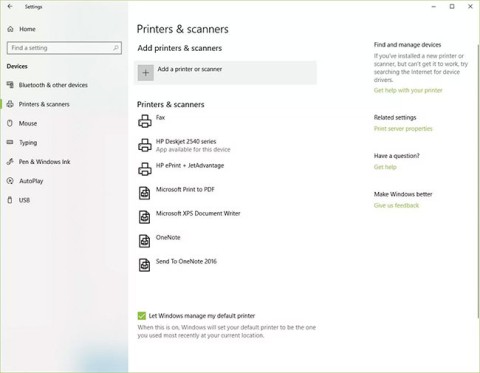

Dodanie drukarki do systemu Windows 10 jest proste, choć proces ten w przypadku urządzeń przewodowych będzie się różnić od procesu w przypadku urządzeń bezprzewodowych.

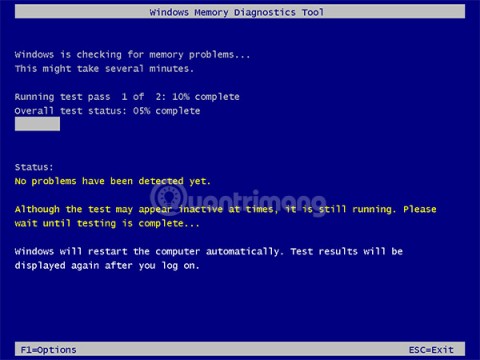

Jak wiadomo, pamięć RAM to bardzo ważny element sprzętowy komputera, który przetwarza dane i jest czynnikiem decydującym o szybkości laptopa lub komputera stacjonarnego. W poniższym artykule WebTech360 przedstawi Ci kilka sposobów sprawdzania błędów pamięci RAM za pomocą oprogramowania w systemie Windows.

Telewizory Smart TV naprawdę podbiły świat. Dzięki tak wielu świetnym funkcjom i możliwościom połączenia z Internetem technologia zmieniła sposób, w jaki oglądamy telewizję.

Lodówki to powszechnie stosowane urządzenia gospodarstwa domowego. Lodówki zazwyczaj mają dwie komory: komora chłodna jest pojemna i posiada światło, które włącza się automatycznie po każdym otwarciu lodówki, natomiast komora zamrażarki jest wąska i nie posiada światła.

Na działanie sieci Wi-Fi wpływa wiele czynników poza routerami, przepustowością i zakłóceniami. Istnieje jednak kilka sprytnych sposobów na usprawnienie działania sieci.

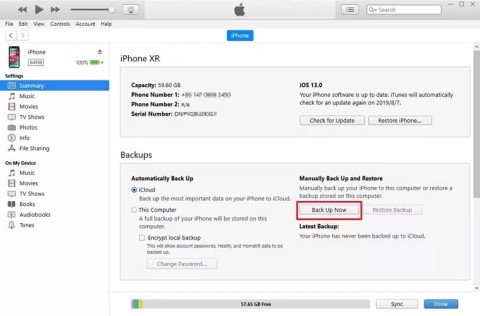

Jeśli chcesz powrócić do stabilnej wersji iOS 16 na swoim telefonie, poniżej znajdziesz podstawowy przewodnik, jak odinstalować iOS 17 i obniżyć wersję iOS 17 do 16.

Jogurt jest wspaniałym produktem spożywczym. Czy warto jeść jogurt codziennie? Jak zmieni się Twoje ciało, gdy będziesz jeść jogurt codziennie? Przekonajmy się razem!

W tym artykule omówiono najbardziej odżywcze rodzaje ryżu i dowiesz się, jak zmaksymalizować korzyści zdrowotne, jakie daje wybrany przez Ciebie rodzaj ryżu.

Ustalenie harmonogramu snu i rutyny związanej z kładzeniem się spać, zmiana budzika i dostosowanie diety to niektóre z działań, które mogą pomóc Ci lepiej spać i budzić się rano o odpowiedniej porze.

Proszę o wynajem! Landlord Sim to mobilna gra symulacyjna dostępna na systemy iOS i Android. Wcielisz się w rolę właściciela kompleksu apartamentowego i wynajmiesz mieszkania, a Twoim celem jest odnowienie wnętrz apartamentów i przygotowanie ich na przyjęcie najemców.

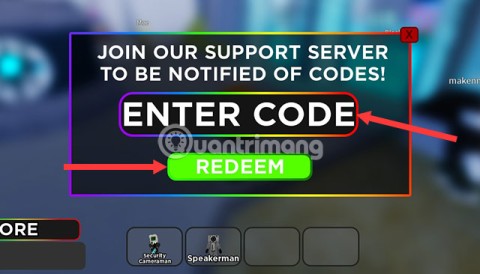

Zdobądź kod do gry Bathroom Tower Defense Roblox i wymień go na atrakcyjne nagrody. Pomogą ci ulepszyć lub odblokować wieże zadające większe obrażenia.