Jak odzyskać dostęp do dysku twardego, naprawić błąd uniemożliwiający otwarcie dysku twardego

W tym artykule pokażemy Ci, jak odzyskać dostęp do dysku twardego w przypadku awarii. Sprawdźmy!

Podczas rutynowego skanowania zabezpieczeń program Windows Defender ostrzega, że wykrył zagrożenie o nazwie Trojan:Script/Wacatac.B! ml nie Czy zostałeś poinformowany, że program Windows Defender próbował naprawić zagrożenie, ale mu się nie udało i że konieczne jest podjęcie dalszych działań?

Jeśli tak, Twój komputer jest zainfekowany trojanem Wacatac, którego program Windows Defender nie może automatycznie usunąć. W tym artykule Quantrimang.com omówi szczegółowo z czytelnikami trojana Wacatac, sposób, w jaki infekuje on komputer, i co należy zrobić, gdy ten trojan się pojawi.

Czym jest trojan Wacatac.B!ml?

Program Windows Defender klasyfikuje Wacatac.B!Ml jako trojana , ponieważ przedostaje się do systemu operacyjnego Windows, oszukując użytkowników i nakłaniając ich do uruchomienia pliku, który wydaje się być legalny.

W chwili zainfekowania Twojego systemu trojan ten naraża Cię na ryzyko kradzieży tożsamości, zainfekowania danych i strat finansowych. Co więcej, będzie zużywać mnóstwo zasobów w tle bez Twojej wiedzy, co spowoduje spowolnienie działania systemu.

Dlatego należy je natychmiast usunąć. Nawet program Microsoft Defender ostrzega w sekcji ostrzeżeń przed niebezpieczeństwem, jakie niesie ze sobą ten trojan, i nakłania do podjęcia natychmiastowych działań. Pytanie brzmi, w jaki sposób Wacatac.B!Ml pojawił się na Twoim komputerze?

W jaki sposób Trojan Wacatac.B!Ml dostaje się do komputera?

Aby zrozumieć, w jaki sposób trojan Wacatac dostaje się do Twojego komputera, zadaj sobie następujące pytania:

Jeśli odpowiedziałeś twierdząco na którekolwiek z powyższych pytań, wiesz już, w jaki sposób trojan Wacatac dostał się do Twojego komputera. Czy to może być fałszywy alarm? Jest to również możliwe, więc należy najpierw wykluczyć tę opcję.

Upewnij się, że ostrzeżenie o trojanie Wacatac.B!Ml jest poprawne

Czy wykryłeś infekcję trojańską po przeprowadzeniu losowego skanowania bezpieczeństwa? Upewnij się, że ostrzeżenie o trojanie Wacatac jest prawidłowe. Wykonaj poniższe kroki:

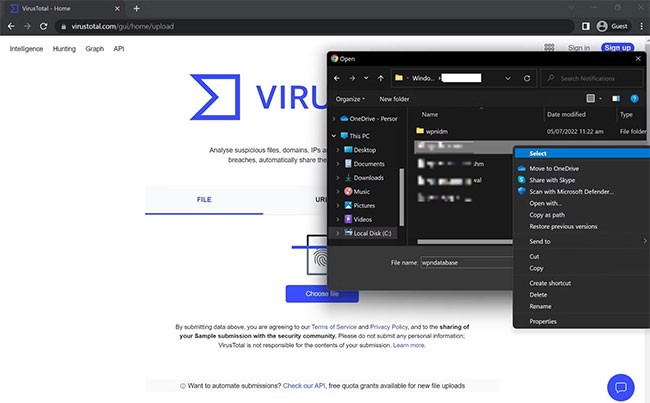

1. Wejdź na stronę VirusTotal . Kliknij przycisk Wybierz plik na stronie internetowej VirusTotal.

2. Przejdź do ścieżki do zainfekowanego elementu, w którym program Windows Defender wykrył trojana. W większości przypadków ścieżka będzie wyglądać następująco:

C:\WINDOWS\System32\config

ystemprofile\AppData\Local\Microsoft\Windows\INetCache\IE\QINNLJOV.htm3. Wybierz zainfekowany plik i prześlij go.

Jeśli skan nie wykaże żadnych wyników, alarm może być fałszywy. Jednak niezależnie od tego, czy plik jest czysty, czy też skanowanie wykryje konie trojańskie lub złośliwe oprogramowanie, najlepiej jest je przeskanować i usunąć.

Jak usunąć trojana Wacatac.B!Ml z urządzenia

Jeśli masz pewność, że zagrożenie ze strony Wacatac nie jest fałszywym alarmem i chcesz się upewnić, że Twoje urządzenie nie jest zainfekowane lub skanowanie wykaże, że przeskanowany plik jest zainfekowany, wykonaj następujące czynności:

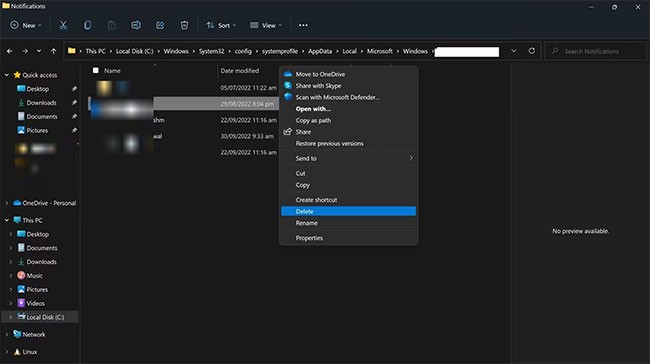

1. Usuń zainfekowane pliki

Pierwszym krokiem jest usunięcie zainfekowanego pliku, który według programu Windows Defender został zainfekowany. Przejdź więc do ścieżki podanej powyżej, kliknij prawym przyciskiem myszy na pliku i wybierz Usuń.

Po usunięciu pliku ponownie przeprowadź kontrolę bezpieczeństwa komputera. Jeśli trojan nadal pojawia się w systemie, przejdź do następnego rozwiązania.

Jeśli plik wykryty przez program Windows Defender jako zagrożenie jest plikiem systemu operacyjnego Windows, należy zachować ostrożność przed jego usunięciem. W przeciwnym razie może się zdarzyć, że nie będzie można uruchomić komputera.

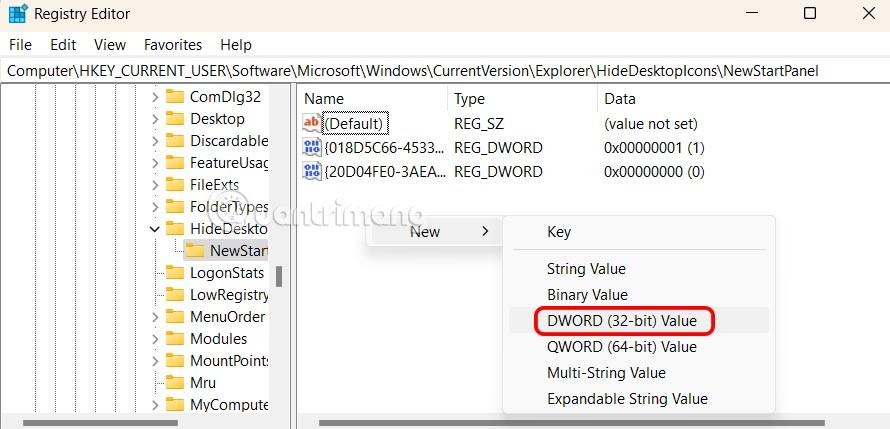

2. Ręcznie usuń zagrożenie

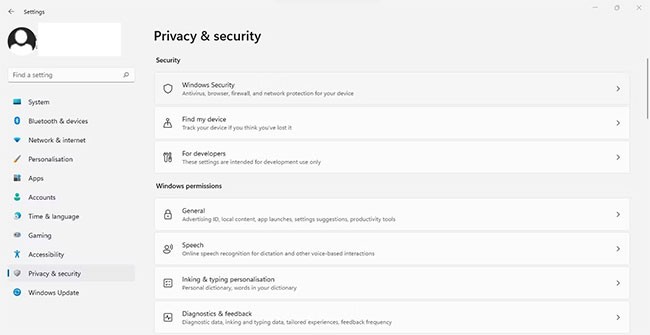

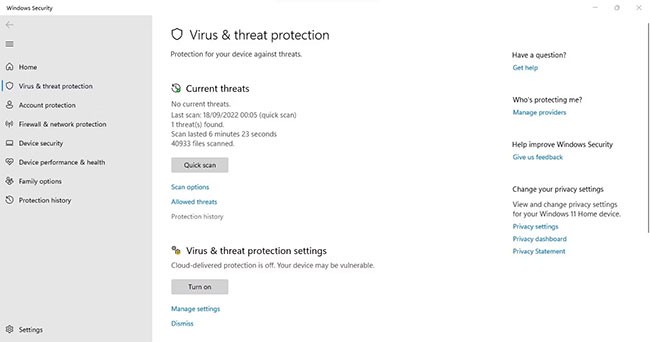

Zabezpieczenia systemu Windows ułatwiają ręczne usuwanie zagrożeń. Oto kroki, które należy wykonać:

Uruchom skanowanie ponownie. Jeśli zagrożenie nie zostało usunięte, wykonaj te same czynności i wybierz opcję Kwarantanna z menu rozwijanego Akcje. Zapobiegnie to dalszemu rozprzestrzenianiu się wirusa. Przejdź do następnego kroku.

3. Uruchom skanowanie w poszukiwaniu złośliwego oprogramowania w trybie awaryjnym

Zazwyczaj obecność złośliwego oprogramowania uniemożliwia programowi Windows Defender usunięcie zainfekowanych plików. Aby temu zapobiec, należy najpierw uruchomić urządzenie w trybie awaryjnym . Dzięki temu złośliwe oprogramowanie nie będzie przeszkadzać w usuwaniu zainfekowanych plików.

Następnie należy przeprowadzić pełne skanowanie przy użyciu programu Windows Defender. Pamiętaj, że pełne skanowanie antywirusowe może potrwać ponad godzinę, więc bądź cierpliwy i pozwól mu się ukończyć. Po zakończeniu skanowania sprawdź, czy program Windows Defender nadal zgłasza zagrożenia. Jeśli tak, przeskanuj komputer w poszukiwaniu złośliwego oprogramowania przy pomocy programu antywirusowego innej firmy.

Czasami program Windows Defender nie usuwa całkowicie złośliwego oprogramowania lub mimo usunięcia wirusa nadal wyświetla fałszywe ostrzeżenia. Oprogramowanie innych firm może pomóc w ustaleniu, czy zagrożenie istnieje, a jeśli tak, to w jego usunięciu. Jeżeli to nie pomoże, zresetuj komputer.

4. Zresetuj system operacyjny

Jeśli żadne z rozwiązań nie pomoże, w ostateczności możesz przywrócić system Windows do stanu początkowego. Podczas procesu resetowania system Windows usunie wszystkie zainstalowane aplikacje i przywróci wszystkie ustawienia domyślne, ale pliki pozostaną nienaruszone (jeśli zdecydujesz się to zrobić). Jeśli nie wiesz, jak przywrócić ustawienia fabryczne urządzenia z systemem Windows, możesz to zrobić, odwiedzając witrynę Quantrimang.com .

Czy ostrzeżenie o trojanie Wacatac pojawia się podczas pobierania pliku?

Czy podczas pobierania konkretnego pliku z Internetu pojawia się ostrzeżenie o trojanie Wacatac? Jeśli tak, tymczasowo odłącz urządzenie od Internetu. Odłączenie komputera od Internetu zapobiegnie zainfekowaniu systemu przez trojana, jeśli ten spróbuje dostać się do systemu.

Następnie przeskanuj komputer w poszukiwaniu złośliwego oprogramowania za pomocą programu Windows Defender, aby sprawdzić, czy wykryje on trojana. Jeśli nie wyświetla się żaden trojan, ale po pobraniu pliku pojawia się ostrzeżenie, sprawdź, czy nie jest to fałszywe ostrzeżenie.

Pojawiły się doniesienia, że ostrzeżenia o trojanie Wacatac pojawiają się czasami podczas pobierania skompresowanych plików, szczególnie tych z rozszerzeniem .RAR, nawet z legalnych źródeł. Jeśli tak jest w Twoim przypadku, wykonaj poniższe kroki:

Jeśli skaner VirusTotal wykryje wirusa, możesz pobrać plik bez obaw. Wystarczy dodać do białej listy w programie Windows Defender ten plik, aby go wykluczyć, i gotowe. Jeśli narzędzie wykryje złośliwe oprogramowanie, najlepiej nie pobierać go.

Teraz lepiej rozumiesz, czym jest trojan Wacatac. Jeśli Twoje urządzenie zostało zainfekowane wirusem, jego usunięcie będzie teraz prostsze. Dodatkowo, aby jeszcze bardziej zabezpieczyć system, należy oprócz programu Windows Defender korzystać z oprogramowania antywirusowego innej firmy.

W tym artykule pokażemy Ci, jak odzyskać dostęp do dysku twardego w przypadku awarii. Sprawdźmy!

Na pierwszy rzut oka AirPodsy wyglądają jak każde inne prawdziwie bezprzewodowe słuchawki douszne. Ale wszystko się zmieniło, gdy odkryto kilka mało znanych funkcji.

Firma Apple wprowadziła system iOS 26 — dużą aktualizację z zupełnie nową obudową ze szkła matowego, inteligentniejszym interfejsem i udoskonaleniami znanych aplikacji.

Studenci potrzebują konkretnego typu laptopa do nauki. Powinien być nie tylko wystarczająco wydajny, aby dobrze sprawdzać się na wybranym kierunku, ale także kompaktowy i lekki, aby można go było nosić przy sobie przez cały dzień.

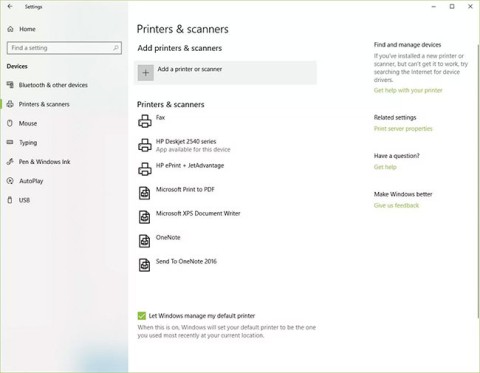

Dodanie drukarki do systemu Windows 10 jest proste, choć proces ten w przypadku urządzeń przewodowych będzie się różnić od procesu w przypadku urządzeń bezprzewodowych.

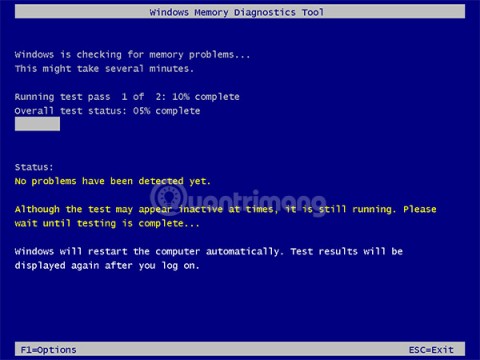

Jak wiadomo, pamięć RAM to bardzo ważny element sprzętowy komputera, który przetwarza dane i jest czynnikiem decydującym o szybkości laptopa lub komputera stacjonarnego. W poniższym artykule WebTech360 przedstawi Ci kilka sposobów sprawdzania błędów pamięci RAM za pomocą oprogramowania w systemie Windows.

Telewizory Smart TV naprawdę podbiły świat. Dzięki tak wielu świetnym funkcjom i możliwościom połączenia z Internetem technologia zmieniła sposób, w jaki oglądamy telewizję.

Lodówki to powszechnie stosowane urządzenia gospodarstwa domowego. Lodówki zazwyczaj mają dwie komory: komora chłodna jest pojemna i posiada światło, które włącza się automatycznie po każdym otwarciu lodówki, natomiast komora zamrażarki jest wąska i nie posiada światła.

Na działanie sieci Wi-Fi wpływa wiele czynników poza routerami, przepustowością i zakłóceniami. Istnieje jednak kilka sprytnych sposobów na usprawnienie działania sieci.

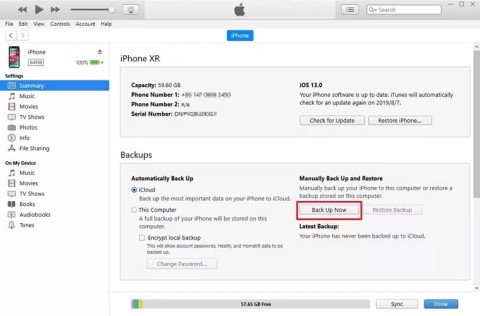

Jeśli chcesz powrócić do stabilnej wersji iOS 16 na swoim telefonie, poniżej znajdziesz podstawowy przewodnik, jak odinstalować iOS 17 i obniżyć wersję iOS 17 do 16.

Jogurt jest wspaniałym produktem spożywczym. Czy warto jeść jogurt codziennie? Jak zmieni się Twoje ciało, gdy będziesz jeść jogurt codziennie? Przekonajmy się razem!

W tym artykule omówiono najbardziej odżywcze rodzaje ryżu i dowiesz się, jak zmaksymalizować korzyści zdrowotne, jakie daje wybrany przez Ciebie rodzaj ryżu.

Ustalenie harmonogramu snu i rutyny związanej z kładzeniem się spać, zmiana budzika i dostosowanie diety to niektóre z działań, które mogą pomóc Ci lepiej spać i budzić się rano o odpowiedniej porze.

Proszę o wynajem! Landlord Sim to mobilna gra symulacyjna dostępna na systemy iOS i Android. Wcielisz się w rolę właściciela kompleksu apartamentowego i wynajmiesz mieszkania, a Twoim celem jest odnowienie wnętrz apartamentów i przygotowanie ich na przyjęcie najemców.

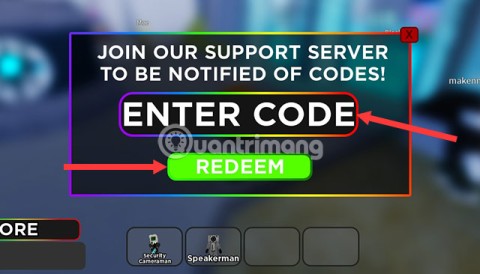

Zdobądź kod do gry Bathroom Tower Defense Roblox i wymień go na atrakcyjne nagrody. Pomogą ci ulepszyć lub odblokować wieże zadające większe obrażenia.