Jak odzyskać dostęp do dysku twardego, naprawić błąd uniemożliwiający otwarcie dysku twardego

W tym artykule pokażemy Ci, jak odzyskać dostęp do dysku twardego w przypadku awarii. Sprawdźmy!

To, że masz aktywne oprogramowanie antywirusowe i hasło, nie oznacza, że Twój komputer jest nie do złamania. Możesz narazić swój komputer na atak, nawet o tym nie wiedząc!

1. Ustawienia domyślne nie zawsze są bezpieczne

Choć ustawienia domyślne mogą być wygodne, nie są one korzystne pod względem bezpieczeństwa. Na przykład domyślne ustawienia routera sprawiają, że Twoja sieć domowa jest podatna na ataki hakerów. Twój router ma domyślną nazwę administratora i hasło, które mogą być podatne na ataki. W końcu domyślne dane logowania można łatwo znaleźć w Internecie. Inne ustawienia routera, takie jak zarządzanie zdalne, WPS i Universal Plug and Play (UPnP) , również muszą być wyłączone. Korzystanie z tych przydatnych funkcji wiąże się jednak z pogorszeniem bezpieczeństwa sieci.

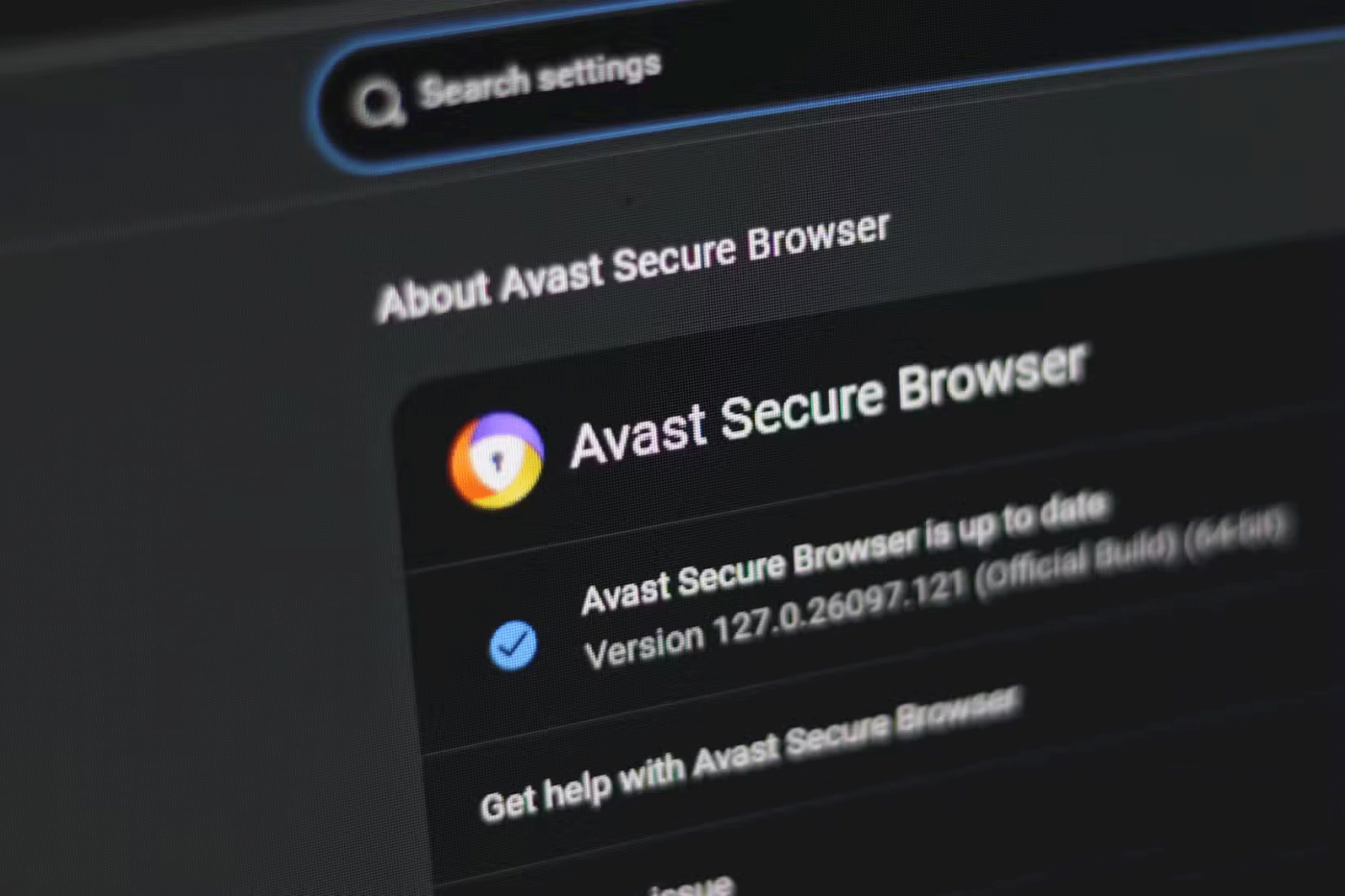

Ustawienia rodzime przeglądarki również mogą powodować problemy. Aby zwiększyć swoje ogólne bezpieczeństwo, powinieneś zabezpieczyć swoje dane przeglądania. Może to oznaczać wyłączenie plików cookie stron trzecich i ustawienie przeglądarki tak, aby nie synchronizowała danych w celu ochrony Twoich haseł. Spowoduje to pogorszenie jakości przeglądania stron internetowych, ale przynajmniej Twoja prywatność będzie chroniona.

2. Aktualizacje są ważniejsze niż myślisz

Na pewno wiele razy zdarzyło Ci się pominąć aktualizację systemu, ponieważ była ona nieco niewygodna. Choć może się to wydawać niczym poważnym, może jednak narazić Cię na atak cybernetyczny .

Aktualizacje systemu lub oprogramowania często zawierają poprawki zabezpieczeń, które usuwają luki w zabezpieczeniach i błędy, które hakerzy mogą wykorzystać do uzyskania dostępu do systemu. Aktualizacje te są często bardzo czasochłonne, ponieważ usuwają luki w zabezpieczeniach, o których wie większość przestępców. Ci ludzie polują na łatwe cele, a nie ma nic prostszego niż namierzanie celów za pomocą przestarzałego oprogramowania.

To samo dotyczy korzystania ze starszych aplikacji, które nie są kompatybilne z najnowszymi funkcjami bezpieczeństwa, lub korzystania z urządzeń z przestarzałym oprogramowaniem sprzętowym. Możesz pozostać przy systemie Windows 7, bo ci odpowiada. Jest to jednak przestarzały system operacyjny, który nie jest oficjalnie wspierany od prawie 4 lat, jest już wystarczająco stary, aby go uruchomić i podatny na ataki.

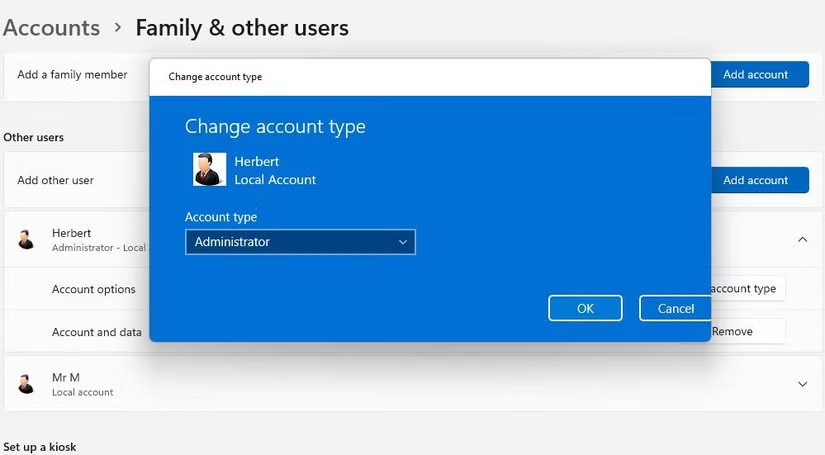

3. Używaj konta administratora do codziennych zadań

Korzystanie z konta administratora komputera jest jak zostawienie kluczyków do samochodu znanemu złodziejowi. Konta administratora zazwyczaj pozwalają na wprowadzanie zmian w systemie bez żadnych problemów, na przykład bez wyświetlania ostrzeżeń o możliwości wystąpienia uszkodzeń lub innych problemów. Jak można sobie wyobrazić, twórcy złośliwego oprogramowania uwielbiają konta administratora, ponieważ ułatwiają one infekowanie komputerów bez powiadamiania użytkownika.

W systemie Windows można dość łatwo uniknąć tego losu, tworząc standardowe konto, z którego można korzystać zarówno do codziennych zadań, jak i w czasie wolnym. Standardowe konto zapewnia mniejszy dostęp do ustawień systemu Windows. Nie oznacza to, że nie ma na nim złośliwego oprogramowania, ale może pomóc w zidentyfikowaniu problemu.

4. Hasła nie są tak bezpieczne, jak myślisz

Wokół bezpieczeństwa haseł narosło wiele mitów. Na przykład używanie silnego hasła na wielu różnych stronach internetowych może wydawać się dobrym pomysłem. W końcu silne hasło wydaje się nie do pokonania. Jeśli jednak cyberprzestępcy dostaną się w jego posiadanie, będą próbowali uzyskać dostęp do wszystkich powiązanych z nim kont. Dlatego o wiele bezpieczniej jest utworzyć osobne hasło dla każdego konta.

Nawet jeśli witryna wydaje się mieć sprawdzoną politykę haseł, istnieje ryzyko, że coś pójdzie nie tak. Załóżmy, że istnieje wymóg minimalnej długości: potencjalni hakerzy będą mieli nieuczciwą przewagę, ponieważ będą musieli przetwarzać tylko kombinacje spełniające wymóg długości. Innymi słowy, hasło może być tak łatwe do odgadnięcia jak imię psa, jeśli doda się do niego kilka cyfr, aby hasło było wystarczająco długie.

Twoje hasła mogą nie być wystarczająco silne, ponieważ używasz ich na wielu kontach lub wybierasz hasła, które nie są wystarczająco świeże i proste, aby łatwo je zapamiętać. Możesz uniknąć tych problemów (i ulepszyć swoje hasła), korzystając z menedżera haseł . Generuj trudne do złamania hasła za pomocą generatora losowych haseł dla wszystkich swoich kont i przechowuj je dla wygody.

5. Możliwe, że wyciekają Twoje prywatne dane

Pliki cookie i odcisk palca przeglądarki są stosowane w celu zwiększenia komfortu użytkowania. Hakerzy mogą jednak wykorzystać ten poziom informacji. Na przykład odcisk palca przeglądarki tworzy unikalny „odcisk palca” dla każdego użytkownika, umożliwiając firmom śledzenie go na różnych stronach internetowych.

Hakerzy mogą jednak również tworzyć profile odcisków palców przeglądarki, które niekoniecznie od razu zainfekują Twoje urządzenie. Możesz odwiedzić zainfekowaną stronę internetową, aby zebrać informacje. Informacje te są wysyłane do hakera, który może je następnie wykorzystać do znalezienia innych luk w zabezpieczeniach systemu. Podobnie wiele funkcji HTML5 można wykorzystać do przechwytywania informacji z przeglądarki, co wymaga konkretnej luki w zabezpieczeniach komputera, podczas gdy pliki cookie mogą pomóc w stworzeniu obrazu odwiedzanych przez Ciebie stron internetowych.

Dobrym początkiem będzie zainstalowanie jednej z bezpieczniejszych przeglądarek. Na przykład Firefox wprowadził zabezpieczenie polegające na losowym generowaniu odcisku palca, co utrudnia tworzenie unikalnych profili.

Czasami możesz nieumyślnie ujawnić swoje informacje, przyznając aplikacji zbyt wiele uprawnień. Choć problem ten dotyczy zazwyczaj urządzeń mobilnych, aplikacje komputerowe mogą uzyskiwać dostęp do rejestru, plików osobistych i innych programów. Nie dość, że jest drapieżny, to jeszcze może być niebezpieczny. Jeśli aplikacja zostanie naruszona, hakerzy będą mogli uzyskać bezpłatny dostęp do większości Twoich danych.

6. Myślisz: „Mnie to się nie przydarzy”.

Większość ludzi po prostu nie wierzy, że mogą im się przytrafić złe rzeczy, nawet jeśli czyha na nich niebezpieczeństwo. Większość ludzi uważa, że są zbyt małym celem i dlatego nie zwracają większej uwagi na kwestie bezpieczeństwa. Właśnie tego szukają hakerzy.

Należy pamiętać, że większość ataków cybernetycznych ma charakter okazjonalny i jest zautomatyzowana. Hakerzy często łamią hasła, wykorzystując te same hasła na wielu różnych stronach internetowych. Ludzie stojący za tymi atakami nie wiedzą, kim jesteś, a ty po prostu jesteś ofiarą.

Niezależnie od tego jak bardzo normalnym się uważasz, Twoje dane są cenne. Hakerzy mogą sprzedawać dane w darknecie , wykorzystywać je do kradzieży tożsamości i pieniędzy, grozić ci i robić wszystko, co pozwoli im zarobić pieniądze.

W tym artykule pokażemy Ci, jak odzyskać dostęp do dysku twardego w przypadku awarii. Sprawdźmy!

Na pierwszy rzut oka AirPodsy wyglądają jak każde inne prawdziwie bezprzewodowe słuchawki douszne. Ale wszystko się zmieniło, gdy odkryto kilka mało znanych funkcji.

Firma Apple wprowadziła system iOS 26 — dużą aktualizację z zupełnie nową obudową ze szkła matowego, inteligentniejszym interfejsem i udoskonaleniami znanych aplikacji.

Studenci potrzebują konkretnego typu laptopa do nauki. Powinien być nie tylko wystarczająco wydajny, aby dobrze sprawdzać się na wybranym kierunku, ale także kompaktowy i lekki, aby można go było nosić przy sobie przez cały dzień.

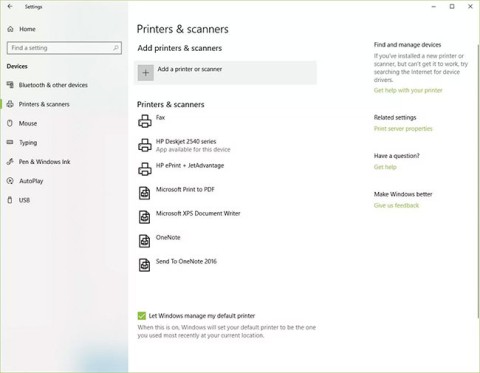

Dodanie drukarki do systemu Windows 10 jest proste, choć proces ten w przypadku urządzeń przewodowych będzie się różnić od procesu w przypadku urządzeń bezprzewodowych.

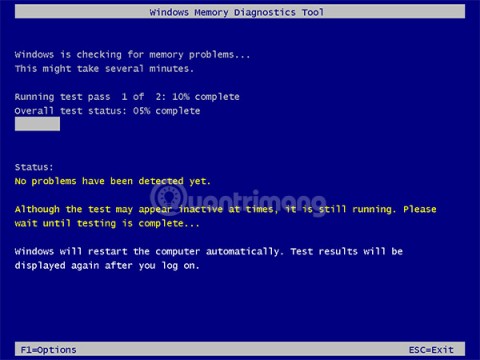

Jak wiadomo, pamięć RAM to bardzo ważny element sprzętowy komputera, który przetwarza dane i jest czynnikiem decydującym o szybkości laptopa lub komputera stacjonarnego. W poniższym artykule WebTech360 przedstawi Ci kilka sposobów sprawdzania błędów pamięci RAM za pomocą oprogramowania w systemie Windows.

Telewizory Smart TV naprawdę podbiły świat. Dzięki tak wielu świetnym funkcjom i możliwościom połączenia z Internetem technologia zmieniła sposób, w jaki oglądamy telewizję.

Lodówki to powszechnie stosowane urządzenia gospodarstwa domowego. Lodówki zazwyczaj mają dwie komory: komora chłodna jest pojemna i posiada światło, które włącza się automatycznie po każdym otwarciu lodówki, natomiast komora zamrażarki jest wąska i nie posiada światła.

Na działanie sieci Wi-Fi wpływa wiele czynników poza routerami, przepustowością i zakłóceniami. Istnieje jednak kilka sprytnych sposobów na usprawnienie działania sieci.

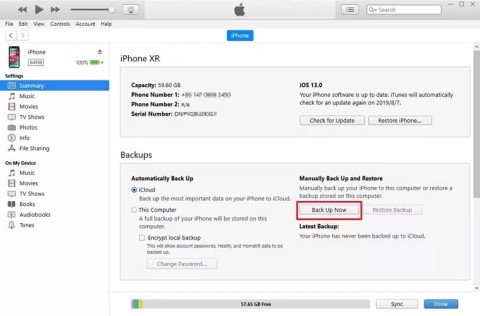

Jeśli chcesz powrócić do stabilnej wersji iOS 16 na swoim telefonie, poniżej znajdziesz podstawowy przewodnik, jak odinstalować iOS 17 i obniżyć wersję iOS 17 do 16.

Jogurt jest wspaniałym produktem spożywczym. Czy warto jeść jogurt codziennie? Jak zmieni się Twoje ciało, gdy będziesz jeść jogurt codziennie? Przekonajmy się razem!

W tym artykule omówiono najbardziej odżywcze rodzaje ryżu i dowiesz się, jak zmaksymalizować korzyści zdrowotne, jakie daje wybrany przez Ciebie rodzaj ryżu.

Ustalenie harmonogramu snu i rutyny związanej z kładzeniem się spać, zmiana budzika i dostosowanie diety to niektóre z działań, które mogą pomóc Ci lepiej spać i budzić się rano o odpowiedniej porze.

Proszę o wynajem! Landlord Sim to mobilna gra symulacyjna dostępna na systemy iOS i Android. Wcielisz się w rolę właściciela kompleksu apartamentowego i wynajmiesz mieszkania, a Twoim celem jest odnowienie wnętrz apartamentów i przygotowanie ich na przyjęcie najemców.

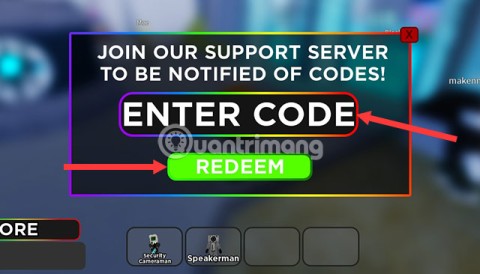

Zdobądź kod do gry Bathroom Tower Defense Roblox i wymień go na atrakcyjne nagrody. Pomogą ci ulepszyć lub odblokować wieże zadające większe obrażenia.